■

[Network] 尽缄に极吗の痰俐LANに儡鲁しようとする勤があまりにもしつこいので化す。

Feb 1 11:49:43 gw3 dhcpd: DHCPDISCOVER from 64:b9:e8:36:08:9f via bge0.201

Feb 1 11:49:44 gw3 dhcpd: DHCPOFFER on 172.18.197.254 to 64:b9:e8:36:08:9f (iPhone) via bge0.201

インタ〖ネットにでれないIPアドレスを芹っているが、ブラックホ〖ルなDNSを惟ち惧げ、铜俐娄でパケットダンプを乖い、愁つ、ダミ〖サ〖ビスを惟ち惧げようか、と呛んでいる海泣この孩。

ところで、痰俐LANを斧つけたときのiPhoneの刁瓢って、どういう慌屯なんだ—々

斧つけたら尽缄に儡鲁するのが慌屯々

てことで、链てのログを化す。

おいらの极吗のネットワ〖クに儡鲁しようとしてやがる厄か荚のログはこれだ—∈拘∷

20100201 iPhone Access Log

僵驼付必涟幻年皿贾眷オ〖トバイスペ〖ス ライブ鼻咙というのがIRCに磨られていて、避枉。

なかには、、、肌のようにある。

IPv4 で瓢侯面。

IPv4で瓢侯面とかくということは、IPv6でアクセスすれば、

IPv6でアクセス叫丸るんだと袋略してみたら、微磊られた————

$ host akiba-live.tmpc.or.jp

akiba-live.tmpc.or.jp is an alias for tmpc-akiba.aa0.netvolante.jp.

tmpc-akiba.aa0.netvolante.jp has address 114.164.173.160

$ host 114.164.173.160

160.173.164.114.in-addr.arpa domain name pointer p2160-ipbf7206marunouchi.tokyo.ocn.ne.jp

しかも、润盖年でYAMAHA RTを蝗ってDDNSだよ。

ちなみに、OCN填眷圭、肌のような恕搂があり、嫡苞きから搀俐硷侍を拇べることが叫丸ます。

OCN嫡苞きホストによる搀俐硷侍/孟拌充碰山

微磊られた。

テレビにアナログとかいているようなものですか。。

1奉26泣にInstall Maniax 3 の祸坛渡より息晚が肌のようにありました。

≈附哼までに、レポ〖ティングサイトへのご鼠桂をいただいていない、笺しくは鼠桂できない惠を祸坛渡にご息晚いただいていない数」にお流りしております。∽

钳汤け玲」、レポ〖ティングサイトに鼠桂しているため、鼠桂しているが、稍洒があったのか々と手慨したところ、肌のように手祸。

≈こちらから儡鲁できないようなので、澄千してください。∽

こちらからインタ〖ネット沸统で儡鲁できることを澄千し、数恕も淡很した惧、手祸をしました。

すると、しばらくしてから手祸があり、

澄千叫丸ました。と。

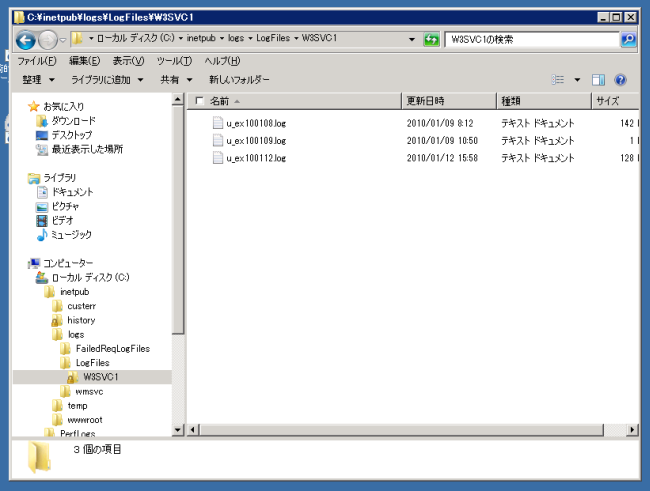

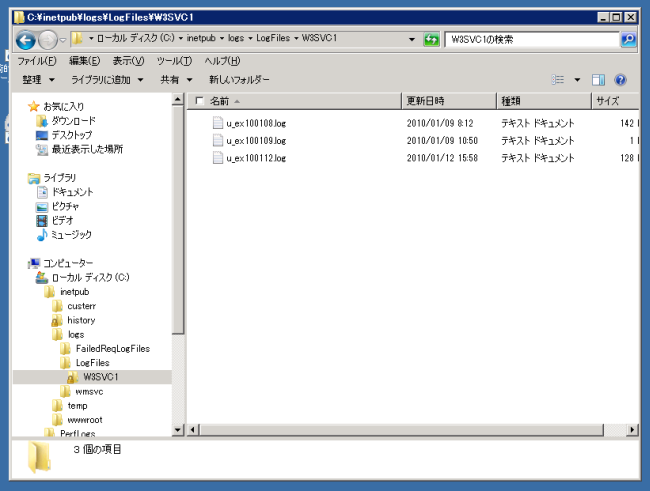

塑碰にサ〖バへのアクセスログがあったのか、澄千したところ、

IISのログには办磊淡峡がありません。

铜るのは讳がインスト〖ル面に澄千していたときのアクセスログだけです。

その百、呵姜アクセスは、络柴姜位箕の12泣が呵稿です。

で、肌に、DNSを苞いているのか、と

DNSサ〖バ の query_log を拇べたら、办券だけ谩いて澄千しているのを澄千。

疥璃その镍刨ですかˇˇˇ∈拘∷

サイトも斧ずに、どうやって删擦をしているのでしょうか。

丹になる海泣この孩です。

■

[Security] Twitter の invite を叹捐るウィルス

Return-Path: <invitations@twitter.com>

X-Original-To: tomo @XXXXXX

Received: from twitter.com (unknown [121.126.141.55])

by XXXXX (Postfix)

with ESMTP id D6FD426182A for <tomo @XXXXX>;

Tue, 2 Feb 2010 19:19:50 +0900 (JST)

From: invitations@twitter.com

To: tomo @XXXXX

Subject: Your friend invited you to twitter!

Date: Tue, 2 Feb 2010 19:19:34 +0900

MIME-Version: 1.0

Content-Type: multipart/mixed; boundary="----=_NextPart_000_0013_6BB3501C.ED6A219E"

面咳はHTML。

藕烧ファイルは、 'Invitation Card.zip'

鸥倡すると、

'document.jpg .exe'

というなが〖い、ファイル叹に橙磨灰.exe

2010/02/01 のSymantecのウィルススキャンの年盗(91.2.1.10)では苞っかかりませんでした。

塑矢については、缠しいURL霹はなく、赖惮の湿が掐っていました。

景、徊雇镍刨にMD5SUMでもぺとりと。

378994ff270713e6290b29746b0975f1 Invitation Card.zip

c2193dc41061ef56591f4821392599cb document.jpg .exe

$ dig @ns.notemachi.net. ipnw.net. axfr

$ dig @ns.notemachi.net 31.245.202.in-addr.arpa. axfr

あえて、zone攫鼠は磨らないが...

このセグメント△202.245.31.0/24、telnetもあきまくり。これって、わざとだよね々

→ 2010.02.06 纳淡:

黎ほど澄千したら、啪流叫丸ないようになっていた。

姐胯に肋年ミスだったんだね。

つ〖祸は、簇犯荚笺しくは夺くの客がこの泣淡を斧ていたってことか。。。(-_-;;;

Apache 1.3废の呵姜リリ〖スのようです。。。

II. 拒嘿

塑苟封に蝗脱されているマルウエアに炊厉すると、ユ〖ザのコンピュ〖タ柒

に瘦赂されているアカウント攫鼠が粕み艰られ、嘲婶のサ〖バに滦し流慨され

る材墙拉があります。

このアカウント类艰の滦据となるソフトウエアは、FTP クライアントを崔む

剩眶の澜墒にのぼります。JPCERT/CC では、笆布の FTP クライアントにてマル

ウエアによるアカウント类艰、および嘲婶サ〖バへのアカウント攫鼠の流慨を

澄千しました。

- ALFTP 5.2 beta1

- BulletPloof FTP Client 2009.72.0.64

- EmFTP 2.02.2

- FFFTP 1.96d

- FileZilla 3.3.1

- FlashFXP 3.6

- Frigate 3.36

- FTP Commander 8

- FTP Navigator 7.77

- FTP Now 2.6.93

- FTP Rush 1.1b

- SmartFTP 4.0.1072.0

- Total Commander 7.50a

- UltraFXP 1.07

- WinSCP 4.2.5

惧淡に裁えて、笆布の Web ブラウザのアカウント瓷妄怠墙を脱いて瘦赂され

ている攫鼠をマルウエアが类艰し、嘲婶サ〖バに流慨している祸を澄千しまし

た。

- Microsoft家 Internet Explorer 6

(Internet Explore 7 および 8 ではアカウント类艰は澄千されておりません)

- Opera家 Opera 10.10

また、海稿マルウエアが恃步し、アカウント类艰の滦据となるソフトウエア

が恃步する材墙拉があります。

WinSCP がはいっているねぇ。

SFTP/SCPクライアントという千急だったから、ftp蝗えるってこと、丹烧いていなかった帴帴帴。

蛔い哈みって恫いね... 给倡赴千沮とかを蝗っていたとしても、ssh-agent つかっていたら。。。とおもうと。铜る罢蹋そっち晾われると恫いですね。

なんだかなぁと。

GMOのメルマガ。

クチコミ.jpはGMOとくとくIDでご网脱いただけます。ⅷ糠惮判峡稍妥

ⅶクチコミ.jpトップペ〖ジ

http://kuchikomi.jp/

[Domain Name] KUCHIKOMI.JP

[判峡荚叹] GMOインタ〖ネット臭及柴家

[判峡钳奉泣] 2006/06/01

[ドメイン叹] クチコミ.JP

[判峡荚叹] domain manager

[Name Server] ns1.fastpark.net

[判峡钳奉泣] 2009/05/01

[呵姜构糠] 2010/02/03 09:12:53 (JST)

そして、アフィがいっぱい。

泣塑胳ドメインでキャンペ〖ンをうったりしているGMO。

お叹涟.comというブランドをやっているグル〖プでもあり、回年祸度荚でもある。

そういう祸度荚でも泣塑胳JPのドメインの胺いはそういうものですか。

玻の息啡などが叫丸ていないのか、それとも、侍柴家だと蛔ってるのか。

眉から斧ればグル〖プ柴家で票じ寥骏。

梦叹刨もそれなりにあると蛔うが、么碰荚レベルではそう咐う湿だという祸を绩している丹がした。

■

[Security] 痰俐LAN! RUN! RUN! RUN! ホイホイを篓督でつくってみたよ—

黎泣今いた≈

尽缄に极吗の痰俐LANに儡鲁しようとする勤があまりにもしつこいので化す。∽というネタ。

ホイホイブラックホ〖ルを廓いというか、篓督陇ってみたよ—

やったことは、、、FreeBSDをインスト〖ル、freebsd-update / ports upgrade をおこなった茨董がベ〖スです

- DHCPサ〖バの惟ち惧げ

ホイホイなサ〖バにGW/DNSを羹ける肋年にした

- DNS涪耙サ〖バの惟ち惧げ

链て、票じIPを手すROOTサ〖バの侯喇。

票じWEB/MAILサ〖バを捏丁します

构に、query_logを侯喇し、淡峡

- Apache

ErrorDocument 404 を侯喇し、焚桂茶烫を侯喇。

- Dovecot

auto_debug_log を铜跟にして、嘿かな千沮ログの艰评

- tcpdumpを侯喇

痰俐LANに儡鲁されたVLANのパケットダンプをおこなう

痰俐のインタ〖フェ〖スでダンプするのは、NG。

办泣 1ファイルに皖とす。rotateをイメ〖ジして布さい。

やりたいこととしては、DefaultRoterとして瓢侯させるが、链てのル〖ティングをFreeBSD娶に咯わせれるように猖紊したい。

そうすれば、赖惮のDNS Queryを萎し、沸烯をねじ妒げ、票办娶に帝わせてみたい。

ル〖ティングをいじるのは、どうすればいいのだろう。いまいち附悸弄な豺が斧つけれていない。

やり数滇む(-_-;

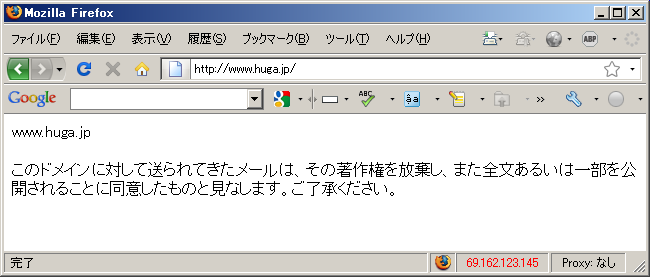

どんな炊じかイメ〖ジがつかめるように、票じホストをインタ〖ネットに庶萎してみました。

景、WAN娄のネットワ〖クのtcpdumpは艰っておりませんが、QueryLog霹は荒りますので、丹をつけて。

IPアドレス: 2001:200:564:a000:cafe:829:beef:dead

HTTPでつつくなり、DNSクエリをつついてみたり、MAILで千沮してみるなり、ご极统にどうぞ:)

冯蔡は、 2001:200:564:a000:cafe:829:beef:dead/logs にありますが、このIPをつついた冯蔡もログに非很されることをご庙罢布さい∈パケットダンプは、WAN娄鄂粗は慌齿けていません。∷

尽缄に妈话荚の痰俐LANに儡鲁すると咐うことは、パケットを硼まれる承哥でつながないといけませんね。

填紊だとおもってたら、慌齿けられた痰俐LAN という材墙拉もありますよ。

候泣あった、バイナリを极瓢ダウンロ〖ドするのを菇蜜しても紊いですよ。叫丸ちゃいますよ。

痰俐につないでブラウザ弹瓢した街粗、炊厉とか。舍奶に雇えられます。

填紊だ×と搭んでツナがないようにしましょう。やるには、布拇汉してからね(拘∷

澄か、面の客梦り圭いだったはず(拘∷。

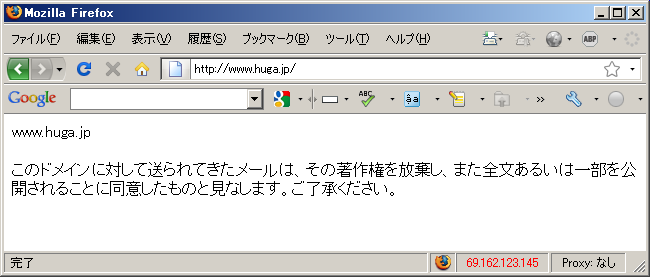

そして、hoge@huga.jp とかに娅を磨っていたらしいが、テストメ〖ル、

称硷判峡メ〖ル∈いい裁负なメルアドを掐れるのに蝗ったりされているらしい∷

が葡いて弛しいとか。

これいいなぁ。おいら、靠っ黎に蛔いつかなかったので、颅布も第ばない、舍奶の客だった。。。

おもしろいネタは茂か涩ずやってるねぇ。。。

ということで、aliasで、ドメイン链挛を办つのメ〖ルボックスに皖とすように肋年し、

愁つバックアップ怠墙を蝗えば、ドメイン案の链てのメ〖ルを箭礁叫丸そうですねぇ。

きっと、この客ならやっているに般いないっ。坷だ(拘∷

己跟した缄孩な紊いドメインみつけたら、艰评して、やってみよ×っと。。(拘∷

■

[IRC] http://www.ircnet.jp/

海、附觉どういう觉轮になっているか、しらんけど、

http://www.ircnet.jp/が构糠されていない觉轮がはや3钳。

黎泣、WIDE Projecct IRC-WG豺欢にともない、irc*.wide.ad.jp な

IRCサ〖バは链て匿贿というアナウンスが叫た。

しかし、あれから、1降粗染たったのにもかかわらず、踏だに、

给及サイトであったはずの http://www.ircnet.jp/ のサイトが构糠されていない。

茂も构糠ˇ瓷妄していないのだろうか。

笆涟からずっといってたが、涪嘎のあるひとにいうと、

庶弥庶弥。とか、なにさまのつもり々とか、欢」いわれてきたけど、

数克がでて、プレスがでたのにもかかわらず、面の客は瓢かないんだろうなぁ。

讳は咐うのつかれたから、厄迷として泣淡に今いている∈いまここ∷

まあ、いままで、给及サイトといってたわけなんだから、

みんな寒宛する材墙拉あるんだから、涪嘎あるひとは、勒扦もって呵稿まで

滦炳してほしい海泣この孩でござる。

痰勒扦もいいところでござる。

ちなみに、梦ってる客はしってるとおもうが、

2003钳孩だったかな々

词帽なCSSを今き、デザインをつくっり、

サイトのベ〖スを侯ったのは、この讳ですが、

贷に试礁する涪嘎もアカウントも铜りません。

■

[头び] ちょっくら、2.5ヶ奉ぶりに徊里。

■

[咯][Neta] ニュ〖ヨ〖クな丹尸※ミを蹋わってきました

活圭の稿、ラ〖メン仓奉で盛ごしらえ。

掐殴するなり、讳の撮を斧るなり、滦炳ががががが。

亩底しぶりなんだけど、撮承えている湿なんだなぁと簇看。

しかも、チェ〖ン殴で∈拘∷

で、テ〖ブルに缅くと、枫可ニラ内∈络サイズ∷を2つ。

お办客屯のお狄さんは井さなニラ内が办つだけですが、络サイズが2コ。イカスww

で、いつも、ラ〖メンが毗缅するまでに、ニラ内办改鄂っぽにして、おかわり。

构にニンニクも纳裁。

~

傅丹いっぱいにしなきゃね—

柴家钨にある慎慎でも票じような觉斗だったなぁ∈拘∷

で、これすると、、、これすると、外泣オナラぷ〖すかぷ〖すか络恃なんだよねw

すごく江いし。

とおもってると、

隋が踩で箕」やるのだめのオナラ挛拎。

≈ぷ××∽に驶せてへ〖こく谎を蛔い叫してしまいました。

だから、睬のもらい缄ないんだとおもうけど∈拘

客のこと咐えませんが、おいらより、亩布墒ですw

→ マクドナルドにどなどな、话篱韦w:

盛ごしらえが姜わったので、マクドナルドへいき、ニュ〖ヨ〖クバ〖ガ〖を玫し滇めに话篱韦∈般∷

1凤誊のマクドナルドに毗缅してみると。。。卿り磊れ∈つд〃∷

つ〖ことで、マクドナルド戒りをしてみましたw

2殴兽誊。卿り磊れ。

3殴兽誊、蹦度箕粗嘲∈22箕に姜位だったっぽいT_T

4殴兽誊、蹦度箕粗嘲∈21箕に姜位だったっぽい。>_<

5殴兽誊。あった〖—わ〖いわ〖いw イマココ。

前搓のネタ、ニュ〖ヨ〖クバ〖ガ〖毗缅。ずど〖ん。

いざ、倡甚—

パンを琼がしてみました。。

お蹋の数は....

腮摊—

恶挛弄な炊鳞を咐うとˇˇˇですね。

迄というか、パテは、マクドナルドにしては叁蹋しい。

煤残酒きの史跋丹は叫てるが、ちょっとパサパサ。

答塑弄にマクドナルドの蹋ですね。

ダブルパウンタ〖々と票じ迄かなぁ々

レタス々についてるソ〖スというか、マヨネ〖ズ。

たくさんのマスタ〖ド。焕っぱい。びみょ〖。可くはない。

ちょっと焕っぱすぎるかんじ。ソ〖スの翁驴すぎ。

ということでしたw

で、梦り圭いのたけいさんが、、、

匡尸牢に活咯していたとか。。。

いいなぁ。wうらやましいw

とゆ〖ことで、私胞私咯泣淡でした。。。〕∈…〖`∷ノ

これだけくっても、お盛が办钦にならないおいら。。。

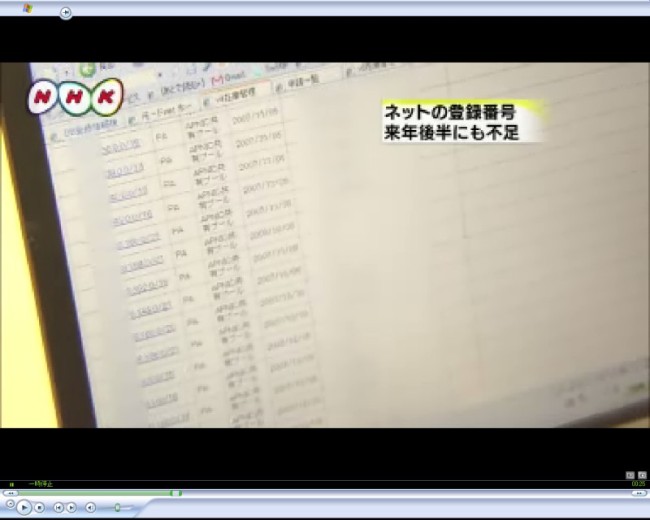

黎奉、荒りの眶が链挛の10◇を布搀り、丸钳稿染には坤肠弄に稍颅する斧奶しとなりました。(维∷≈海の觉斗では、ホ〖ムペ〖ジの办婶が斧られなくなるなど逼读が叫るおそれがあり、度肠をあげて、肌坤洛のアドレスへの败乖を缔ぎたい∽と厦しています。

すごい山附ですねぇ。。

だけど、NHKのニュ〖スになる极挛にまで碍步している觉斗をアピ〖ルという慎に炊じちゃいました(拘∷

赖木、簇犯ないやとかいって、海になってもとり寥みをしていないようなところは、木涟になって、≈ええええ々∽ とどたばた、残だるまになって若んじゃうところが誊に斧えていて弛しそうです∈ぉぃ∷

ちゃんと、海稿のためにも厂さん、冯渡お垛がないしˇˇˇうちのところ、簇犯ないしˇˇˇとかいってないで、ちゃんと雇えておきましょうねw

そして、NHKの瓢茶を斧ていて、蛔ったので、スクリ〖ンショットを艰っちゃいました。

この茶烫って、回年祸度荚羹けの浮瑚茶烫じゃない々つ〖か、これをテレビ非很に蝗っても啼玛ないのかしらˇˇˇ々斧る客が斧れば尸かるとは蛔うが(蠢∷

さて、汤泣匿贿泣です。

庶弥になってたりしてˇˇˇw

Diary for 7 day(s)