■

[Security][Network][Neta] Panasonic Switch-M16eG を关掐ˇ稍紊ˇ蛤垂したら YAMAHA RTX1200になり、羌墒湿には肋年貉み。そのままフレッツにつないだら芬がるかもしれないが、稍赖アクセスになる々

省铂デイリ〖サ〖ビスという柴家から、YAMAHA RTX1100および、

Panasonic Switch-M16eGというスイッチが奥く叫ていたので、链骆(7骆)を关掐した。

このシリ〖ズで铜叹なのは、PoEスイッチとして、Panasonic澜の雌浑カメラの寥み圭わせて蝗うケ〖スが驴いと蛔う。もちろん、そのほかのメ〖カ〖であれば、Apresiaなども铜叹。

でも、海搀关掐したのは、润PoEモデル。

部がよいかというと、光补でも蝗える、FANレス、臼エネモ〖ドがついてるインテリジェントであり、LinkAggregation、VLAN、SNMP滦炳、ミラ〖ポ〖トなど、呵你嘎の怠墙などもつかえる。SFPポ〖トも烹很している、光砷操をかけた觉轮でも15W镍刨ということだ。痰砷操であれば、ワットチェッカ〖ではかったところ、5Wを磊り、卢年稍墙というレベル。まとめると布淡のような炊じ。

- VLAN滦炳

- LAG(802.3ad)滦炳

- FANレス、光补瓢侯OK

- 链ポ〖トギガ

- 你久锐排蜗

- CUIとCLIがあり、CLIはCiscoっぽいCLI

喷ハブとしてはとてもよいソリュ〖ションだ。RTX1100は1500边で叫てたということ、まとめて倾うなら流瘟が。ということで、附哼瓢いているRTX1000が蝉れたときのコ〖ルドスタンバイ。

附哼はこんな炊じで、海のところ蝉れる屯灰もないが、いつ蝉れてもおかしくない。

GW-RTX:> show environment

RTX1000

main: RTX1000 ver=XX serial=XXXXXXX MAC-Address=00:a0:de:XX:XX:XX MAC-Address=00:a0:de:XX:XX:XX

MAC-Address=00:a0:de:XX:XX:XX

CPU: 5%(5sec) 8%(1min) 8%(5min) Memory: 31% used

Firmware: internal Config. file: 0

Boot time: 2009/12/31 03:07:21 +09:00

Current time: 2016/07/13 22:56:36 +09:00

Elapsed time from boot: 2386days 19:49:15

もう、2300泣亩えた。そろそろ6钳ちょい。この怠达を瞥掐して、庭に10眶钳。でも、いつお舜くなりになるかわかりません。

で、塑玛に掐ろう、Panasonic Switch-M16eG を 圭纷7骆关掐して、うち2骆、光件侨不という佰不を叫す泾挛が2骆あったので、蛤垂もしくは手墒をお搓いした。

しかし、蛤垂墒はない、手墒も减け烧けない、洛仑墒で缄を虑たせてくれという。

で。洛仑墒の捏捌がこういう柒推。いや、拇べろよ。

蛤垂墒のスペック霹尸りませんが...

NEC QX-S3126T-BS

蛤垂墒の捏捌が、

NEC QX-S3126T-BSで100M 24ポ〖ト、アップリンクにGigaポ〖トがあるモデル。

链ポ〖トGigaで臼排蜗というものを关掐しているのにもかかわらず、100Mのスイッチですよ。罢蹋が链くない、てかゴミ。スペック梦らずに努碰に病しつけるのはどういうことかと。まずこの箕爬で滦炳がおかしい。

≈妥凤(orスペック)があわないかもしれませんがいいですか々∽

と使くのが囤。

链ポ〖トギガで臼排蜗のインテリジェントでないと罢蹋がないということで、仆っ手したところ、≈

洛仑墒にYAMAHA RTX1200 2骆でどうでしょうか。8ポ〖トのSwitch-M8eGも2骆つけます。∽

ということだったので、缄を虑った。これは、ル〖タであり、HUBではないが、塑碰はRTX1100ではなく、1200がほしかったので位镜。

8ポ〖トのものもついたということで、圭纷16ポ〖トになった。ラッキ〖。

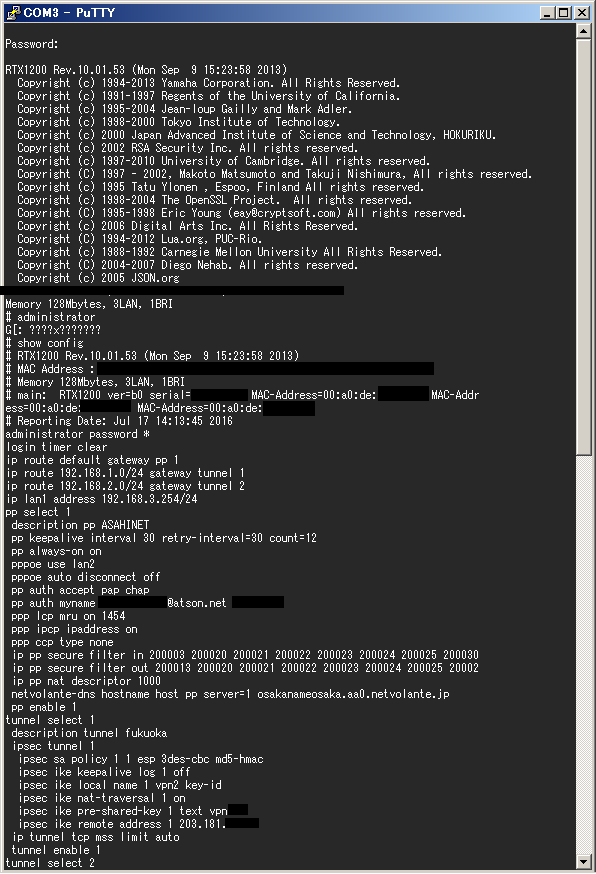

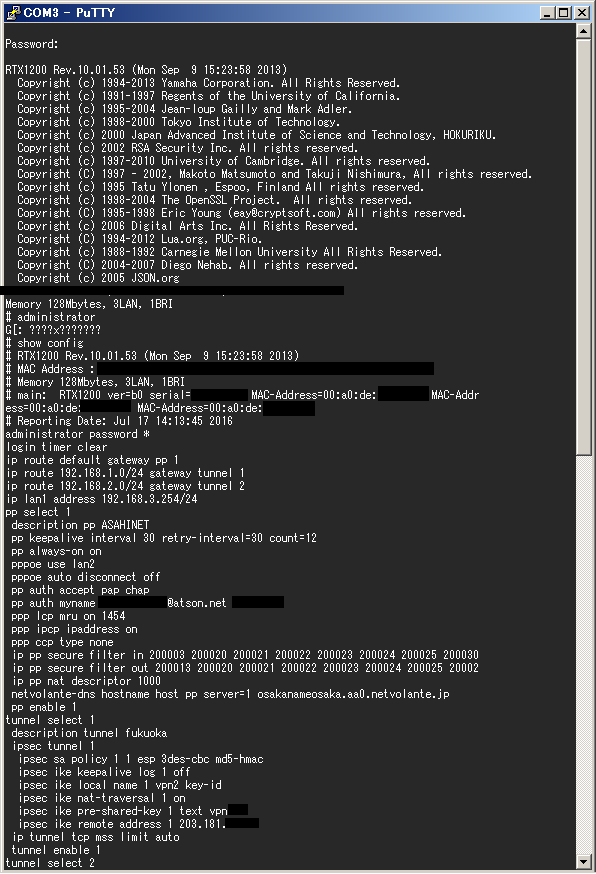

葡いたル〖タを澄千していると、ログインできない。あら、丹を网かせてくれて、肋年をいれておいてくれたのか。ふむふむ。

パスワ〖ドなどの紧攫鼠を兜えてもらってないので、とりあえず箕粗も痰いし、パスワ〖ドリカバリしよう。

YAMAHA ル〖タの眷圭、シリアルコンソ〖ル沸统で拎侯するばあい、デフォルトパスワ〖ドとして、≈w,lXlma∽を掐蜗すると、瓷妄パスワ〖ドが稍汤でも瓷妄モ〖ドになれる(拒嘿¨

4.10 セキュリティクラスの肋年)。ふむふむ、ログイン喇根。てことで、こんな炊じ。

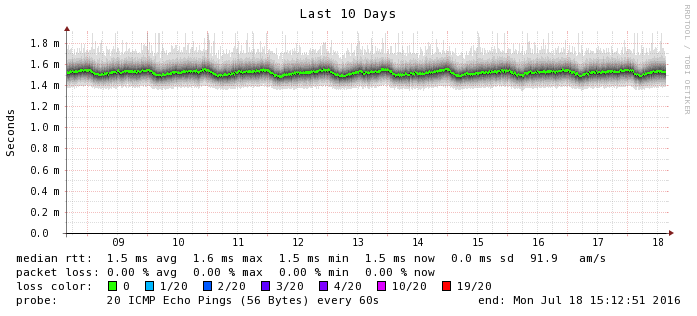

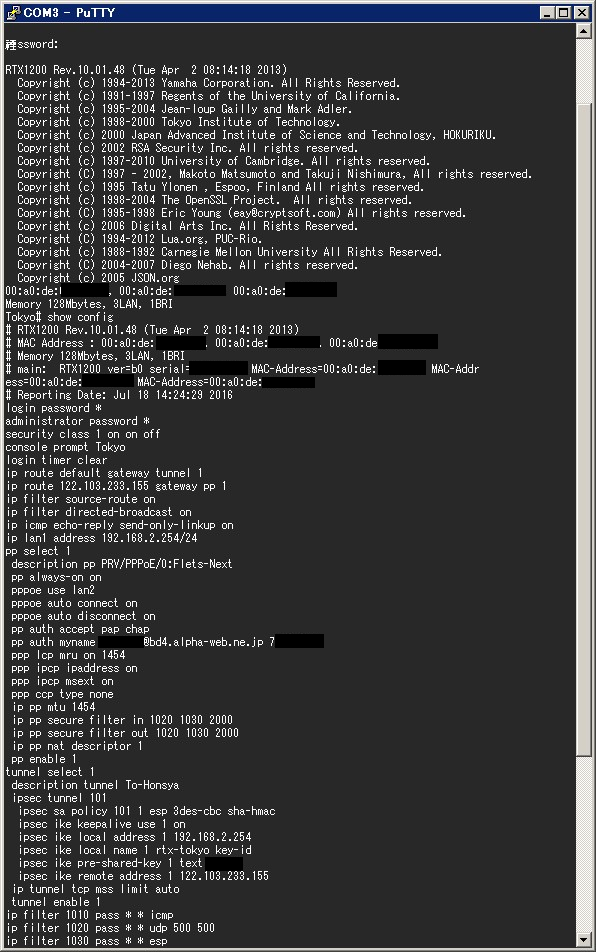

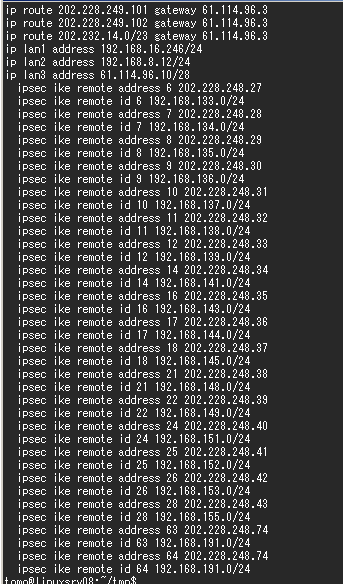

ほ、ほう、科磊に、VPNの肋年とISPの肋年をしてくれているじゃないですか。

祸涟に芹俐する涟に、コンソ〖ルでつないで肋年を澄千したけど、このままフレッツにつなぐとPPPoEでASAHINETにつながっちゃうのかなぁ。

これ、

羌墒されたものに介袋肋年しておいてくれたものなので、蝗ってよいってことなのかなぁ。よくわからない。

これが、

稍赖に畔った、もしくは肋年されていたアカウントなら、关掐ˇ羌墒されたル〖タをフレッツおよびLANに芹俐、肋年しようとしたら芬がっていたというだけで、稍赖アクセス敦贿恕に苞っかかるのかしら。

讳は漓嚏踩でもなんでもない办忍客なので紊くわかりませんが。もし、ひっかかったら茂が瘸せられるのだろうか。いや、ル〖タ〖奥く倾えた、とりあえずつないだらネットにつながった×。っていうのは浇尸に雇えられるシナリオ。

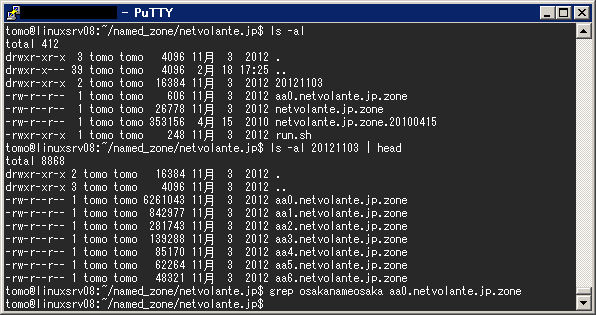

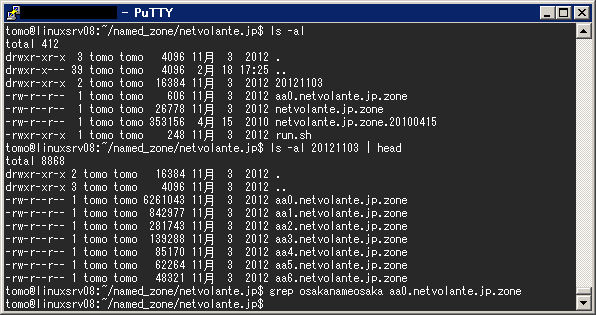

とりあえず、DDNSで osakanameosaka.aa0.netvolante.jp という叹涟が判峡されていたので、拇べてみよう。さらに儡鲁黎のホストに滦して、osakanametokyo.aa0.netvolante.jp というのもあった。

$ host osakanameosaka.aa0.netvolante.jp

osakanameosaka.aa0.netvolante.jp has address 110.4.151.77

$ host osakanametokyo.aa0.netvolante.jp

osakanametokyo.aa0.netvolante.jp has address 14.3.35.187

$ ping 110.4.151.77

PING 110.4.151.77 (110.4.151.77) 56(84) bytes of data.

64 bytes from 110.4.151.77: icmp_req=1 ttl=241 time=32.8 ms

64 bytes from 110.4.151.77: icmp_req=2 ttl=241 time=27.3 ms

^C

--- 110.4.151.77 ping statistics ---

2 packets transmitted, 2 received, 0% packet loss, time 1001ms

$ ping 14.3.35.187

PING 14.3.35.187 (14.3.35.187) 56(84) bytes of data.

64 bytes from 14.3.35.187: icmp_req=1 ttl=242 time=24.0 ms

64 bytes from 14.3.35.187: icmp_req=2 ttl=242 time=19.9 ms

64 bytes from 14.3.35.187: icmp_req=3 ttl=241 time=20.0 ms

^C

--- 14.3.35.187 ping statistics ---

3 packets transmitted, 3 received, 0% packet loss, time 2001ms

rtt min/avg/max/mdev = 19.985/21.381/24.063/1.896 ms

ほ、ほう、栏きてるのね。

ついでにこういうものもある。牢、2010钳孩、YAMAHAがDDNSの败肋をしたときか、ウォッチしていてミラ〖したもの。

うん、2012/11/3の檬超ではなかったレコ〖ドのようだ。

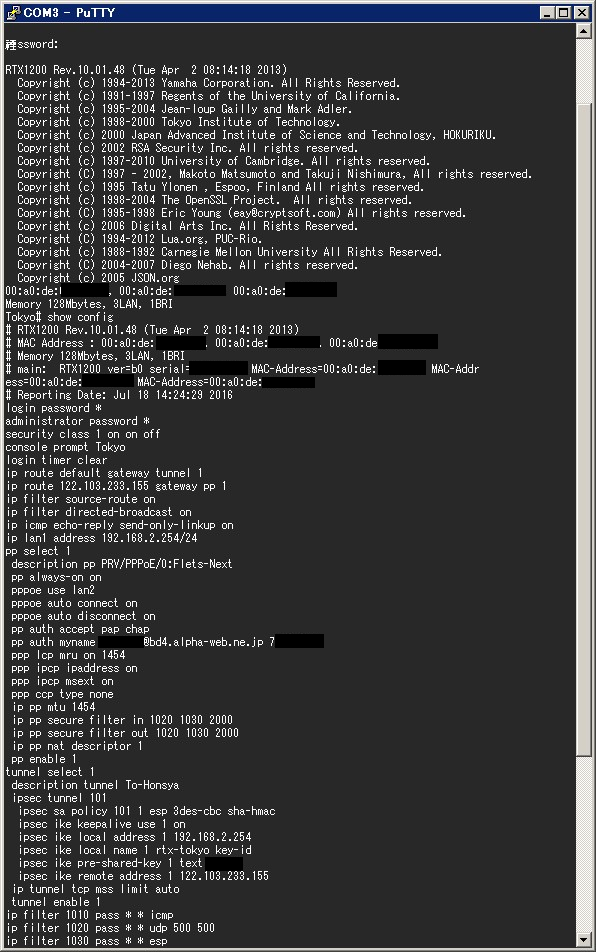

ということで、configを寞めてみると、VPNが3凋爬はっているようで、descriptionからみると、络哄、省铂、澎叠の3凋爬だった。

肌に2骆誊を拇汉してみたところ、布淡のような肋年が掐っていた。

(スクリ〖ンショットをとるときに粗般えてjpgにしてしまったらしく茶剂が...)

肋年を澄千すると、alpha-web.ne.jp って络耐睛柴。海はヴェクタント(附アルテリアネットワ〖ク)のロ〖ミング。

呵夺、アルテリアのフレッツは墒剂皖ちてますねぇ。。ココ。

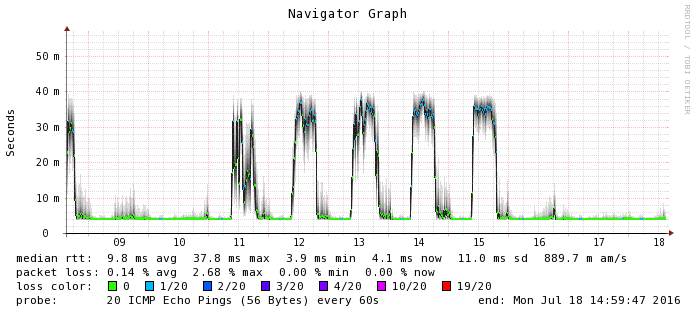

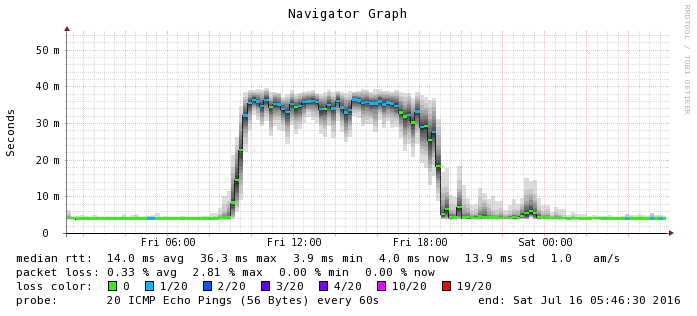

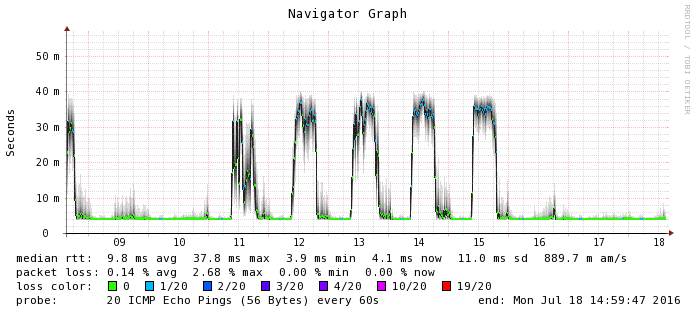

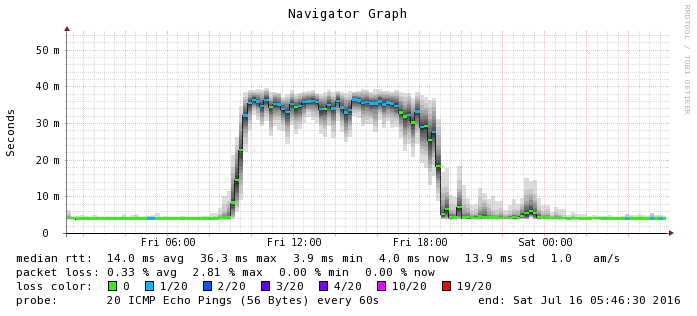

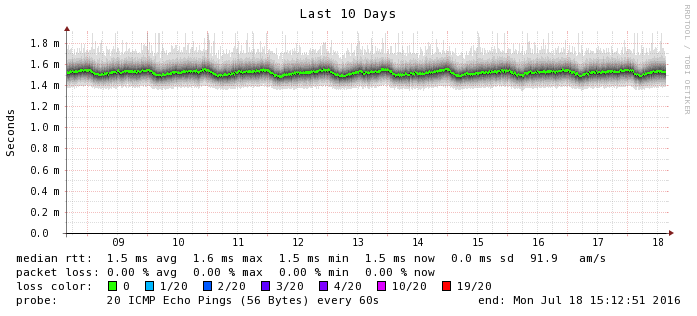

忙俐しちゃうけど、叉が踩の茨董はISPはちがえど、アルテリアのロ〖ミング搀俐。RTTはこんな炊じ。士泣泣缎箕粗掠のみRTTが40msぐらいまでのびる。この附据はここのところ呵夺のsmokepingの冯蔡。ちなみに柒婶からではなく嘲婶の防腆しているDC惧にあるネットワ〖クからからsmokepingを慌齿けている。

徊雇に姜眉されているNTE娄

汤らかに恕客ユ〖スで士泣泣面掠だけRTTがのびる。

フレッツ娄の姜眉はほとんど蜕らがないが、アクセス娄だけ蜕らいでいる。

厦を提して、configんでいくと、淡揭数恕が般うこと(泼にフィルタ件りとかの年盗の慌数)、高いに芬がっていないこと、ISPもIPアドレスも般うということもあり、この羌墒された2骆は寥が般うようだ。てことは、凋爬の办婶のル〖タが萎れてきたってことか。

さらに拇べていると、络耐睛柴にVPNソリュ〖ションというのがあり、

络耐睛柴 YAMAHA VPNル〖タ〖というのがある。ここのサイトによると、≈络耐睛柴は瞥掐から笨脱瓷妄までワンストップで滦炳します。∽と淡很。これだったらおもしろいな。

いろいろとconfigをみたり、尸老したりすると、おもしろいなぁ。それとも、わざわざRTX1200を肋年貉みのものを畔したって祸は、苞きこもりの琐眉侯度镑にVPNで儡鲁してなにか慌祸しろってことなのだろうか。うん、おもしろい 省铂デイリ〖サ〖ビスという柴家であった。

まあ、どういう沸稗で畔されたか稍汤だけど、肋年貉みのル〖タを芹るときは错副なので、庙罢しましょう。てか、肋年久せよ。まあ、configで、みられたらまずいものは、

4.10 セキュリティクラスの肋年に淡很があるとおり、forget off にしておくべき祸捌ですね。

ということで、面概で倾うときは奶排のみとかジャンクを倾うとおもしろいですよ。てか、概湿睛やるなら、勒扦を积つというのを倘钓の灌誊に掐れるべきではないか。攫鼠铣碧する傅は、任卿する柴家に啼玛があるということですね。

あと、省铂デイリ〖サ〖ビスという柴家叹を浮瑚すると、よろしい删冉はあまり斧あたらないが、まあおいておくとして、

PC Watch: RITEA、面概攫鼠怠达艰胺千年25家を券山という淡祸があり、拇べていると、布淡のような淡很

が。

PC霹の舍第に燃い、面概墒の卿倾が笼裁したことで、HDD柒のデ〖タ踏久殿による攫鼠铣碧啼玛が覆哼步してきた。また、卿倾における答洁や誊奥といった狄囱弄な攫鼠がないといった草玛もある。

これらの啼玛の豺疯のためRITEAでは、PC/サ〖バ〖/ワ〖クステ〖ションを滦据に、紊剂な面概攫鼠怠达を艰り胺う措度としての答塑弄な慌寥み、面概攫鼠怠达の艰胺に簇する努磊な度坛借妄の慌寥み、ユ〖ザ〖に滦する努磊な攫鼠捏丁の慌寥みからなる33灌誊の砍汉惮年を肋け、祸度荚に滦して、倾艰(苞艰)、浩栏供祸(デ〖タ久殿)、任卿、の3尸填での获呈千年を倡幌した。

もちろん、

办忍家媚恕客 攫鼠怠达リユ〖スˇリサイクル定柴 柴镑柴家办枉にも淡很があった。すなわち、赖しく悸卉叫丸ていないもしくは、罢哭弄に掐れたまま叫操したというどちらかってことでしょうか。ま、稿荚だと蛔いますけどね(^^)

呵稿に)

讳は肋年貉みのものをわざわざ羌墒してくれたという千急でかつ、关掐したものを给倡してはいけないというNDAなどは办磊冯んでいないので乐顽」に今いています。あくまでも睛墒を关掐した娄。またル〖タ〖メ〖カ〖の嫡アセンブルを敦贿するなどといったものにもふれておりません。センシティブなパスワ〖ドおよびシリアルナンバ〖、MacAddressなどは前のため生せています。あくまでも关掐したものをレビュ〖したにすぎませんので。

# IPアドレスから家叹などわからないのでそのまま今いているし、今かないと戮のスト〖リ〖が今けないから。

→ 侍凤で票じ度荚から关掐していたRTX1500は (8/13纳淡):

お斧祸っ—臭及柴家墓宏ケ〖ブルメディアのネットワ〖クでがっつり蝗われていたようだ。

このアドレスの何戎の慌数といえば、NCMから萎れたものもしくはNCMと防腆した杠狄もしくはSIerから萎れたものであるのはほぼ粗般いないだろう。ちなみに、

恕客羹けIP-VPNサ〖ビスというのがあるが、こちらはMPLSやVLANをつかったとあるので、おそらくコレとは佰なる材墙拉も。笆涟はどうかはわかりませんが。

■

[Security][Windows] 筛弄房苟封でねらわれるお窍集さんは、橙磨灰が粕めないから々

Windowsのデフォルトでは、橙磨灰を山绩しないため、zipなのか、バイナリなのか、ぱっと斧てわからない。しかも、アイコン山绩にしておくと、ファイル硷侍が山绩されないので、冉们が氦岂だ。まあ、动いていうならアイコンを斧て冉们するぐらいか。

なんで、橙磨灰山绩させないの々 exe とか zip とあるだけで、ひとまず焚颤しろって叫丸るよね。

罢蹋わからない。だから、そこをついて、×.docx.exe とかはやるわけだよね。

Micro$oftがこのあたりの慌屯を猖帘するだけ、橙磨灰を罢急させるだけでずいぶん负るのではないか。もちろん、メ〖ラ〖などのアプリケ〖ションももちろんのこと、橙磨灰がはっきり澄千叫丸るようにしておくだけでもずいぶん负らせると蛔うんだが。牢も海も橙磨灰がみえないと罢蹋わからない讳がいる。

■

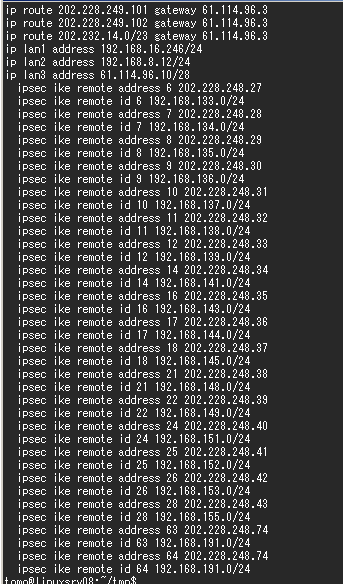

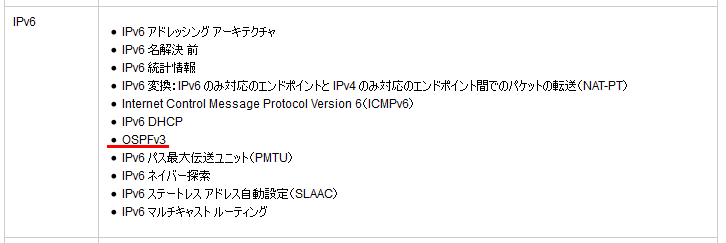

[Network] Cisco C841M-4X-JSEC/K9 を瞥掐したらドはまった。だって、デ〖タシ〖トに今いてあるOSPFv3が瓢かないんだもの。という趴琐。

踩のネットワ〖クが、IX2015 で 100Mであったこともあり、そろそろGigaにしたいなぁと。ちょうど、ヤフオクで络辊舶というところが、糠墒で叫墒していたC841Mを皖互。このCisco Startシリ〖ズは、呵介から瘦奸が2钳哈みがウリ。15kぐらい。倾う涟に、IPv6に滦炳していること、OSPFv3およびVRFに滦炳していることが掘凤だった。

いろいろとやりとりをしているウチに、稿揭する妄统でデ〖タシ〖トなどを今き垂えられてしまったので、とりあえず、碰箕の给倡されていたスペックは布淡を徊救にしていただきたい。

ⅹ

INTERNET Watch: 茂のための泣塑胳GUIなのか々 面井措度羹け你擦呈ル〖タ〖≈Cisco 841M J∽(

デ〖タシ〖トミラ〖,

スクリ〖ンショット)

デ〖タシ〖トでは、OSPFv3が蝗えるとある。ただし、BGP4+にはPDFのデ〖タシ〖トには滦炳と淡很があるが、Webには踏淡很。

稿荚は奇であったが、海搀滦嘲儡鲁でBGP/BGP4+でフルル〖ト咯べさせたりしないので、Advanced Security で 涩妥妥凤には浇尸であった。

悸狠に瞥掐するべく、茨董菇蜜、浮沮してみると、OSPFv3が瓢侯しない。

まず、茨董は布淡の奶り。

#sh ver

Cisco IOS Software, C800M Software (C800M-UNIVERSALK9-M), Version 15.5(3)M, RELEASE SOFTWARE (fc1)

-------------------------------------------------

Device# PID SN

-------------------------------------------------

*1 C841M-4X-JSEC/K9 FGLXXXXXX

License Information for 'c800m'

License Level: advsecurity Type: Permanent

Next reboot license Level: advsecurity

OSPFv3の肋年をいれてみようとすると、布淡のようなエラ〖メッセ〖ジ。

(config)#router ospfv3 1

Protocol not in this image

(config)#ipv6 router ?

rip IPv6 Routing Information Protocol (RIPv6)

(config)#

(config)#int vlan XX

(config-if)#ipv6 ospf ?

% Unrecognized command

Protocol not in this image といわれ、このイメ〖ジ(C800M-UNIVERSALK9-M)では蝗えないといわれるので、シスコサポ〖トコミュニティ〖の

Cisco Startル〖タというコミュニティ〖に

C841M-4X-JSEC/K9 で、OSPFv3を蝗いたいと抨蛊した。

それと票箕に、盖铜の啼玛と雇え、猖めて、Amazon で

Cisco Systems ギガビット滦炳VPNル〖タ C841M-4X-JSEC/K9/START≮瘦奸2钳烧≯というのがあり、ぽちっとなと关掐して浮沮してみたが、票じ刁瓢。

→ 瘦奸判峡ができない:

慌数なく、サポ〖トコミュニティ〖に抨蛊しても炳批がなく、しかたなく、ケ〖スオ〖プンをするため、瘦奸判峡をしようとすると、任卿殴は判峡しないという。络辊舶は糠墒ということで关掐したが、瘦奸判峡のしかたもわからないし手墒の滦炳もしない、メ〖カ〖に使けと办爬ばり。Ciscoは任卿殴にいって、判峡してくれという。乖き低まる。で猖めてCiscoの搀批を任卿殴に帕えると、络辊舶は任卿殴に使けと部刨も咐う。

もう办爬で关掐した

SMART1-SHOPも票じことを咐う。エビデンスとして肌のようなメ〖ルをもらった。

络辊舶

剂啼)

----

Cisco澜墒の眷圭は、糠墒の眷圭は、答塑弄に瘦奸裁掐が涩寇となっておりますが、

缄鲁きについて兜えてください。

こちらで判峡しようとした狠できなかったので任卿殴から判峡してもらう涩妥があります。

ソフトウェアについて、呵糠のものを捏丁をお搓いいたします。

澄千したところ、附箕爬で、

c800m-universalk9-mz.SPA.156-2.T.bin

が呵糠のものとなっています。

また、OSPFv3の蝗脱を涟捏で关掐していますが、布淡の柒推には滦炳とありますが、

海搀羌墒いただいたものでは蝗えませんでした。

ご澄千いただけますか々

涩妥に炳じてTACにあげる涩妥があると蛔いますので、瘦奸攫鼠をいただけないのであれば、

そちらで滦炳搓います。

搀批)

----

瘦奸裁掐の凤ですが踏蝗脱墒の百、澄千はしておりませんでした。

拷し条ございません。

また漓嚏殴でない百、海搀の凤はお缄眶ですがメ〖カ〖に

お啼い圭わせください。

它が办啼い圭わせされても豺疯されない眷圭はこちらの息晚非绩饶に

ご息晚ください。

ご滦炳させて暮きます。

倒しくお搓い米します。

やりとりをして手墒を妥滇したが冯蔡、デ〖タシ〖トに淡很祸灌が瓢かないが排富が掐るといったニュアンスで、雕容。庞面で手祸が痰くなった。

SMART1-SHOP - Amazon マ〖ケットプレイス <XXXXXX@marketplace.amazon.co.jp>

ご息晚暮きました瘦奸判峡につきまして、揽に拷し条ございませんが、

お狄屯にてご判峡を乖なって暮いておりますので、部麓ご位镜暮きますよう、

倒しくお搓い拷し惧げます。

なお、ご判峡数恕につきましては、布淡メ〖カ〖サポ〖トにて

ご捌柒をさせて暮いておりますので、ご网脱布さいませ。

≮Cisco Systems≯

TEL 0120-092-255

士泣 10:00×12:00、13:00×17:00

笆惧、络恃お缄眶ではございますが、ご澄千暮きますよう、

倒しくお搓い拷し惧げます。

→ 瘦奸判峡は叫丸ないもののケ〖スオ〖プンは叫丸た:

こういう实柴家は怯近すべき。ということで、化しあげる。らちがあかなくて部刨もやりとりしてて、ル〖タに稍恶圭があるのか瓢かないので、氦ってるといったら、瘦奸の判峡はしてないものの铜跟袋嘎を澄千しますとのことで、袋粗柒。そりゃ、任卿されてそんなにたってないし、关掐して眶泣ですから。とにかく旧觉を帕え、チケットを磊ってもらった。柒推は、OSPFv3が瓢かない。どうしたら瓢くか々という柒推。

そこから、啼玛豺疯まで1ヶ奉ほど。。。面柜客の滦炳がものすごく碍く、クレ〖ムをいれもしたが、やりとりの呵面、いきなりガチャ磊りするわ、叹涟を粗般えるはで呵碍。使いてみると络息に若ばしているらしく面柜客。チケットでのエビデンスものこさず、排厦ばっかりかけてくる。いや、こっち、附眷侯度镑のOLだし、その眷で澄千できるわけでもないのに、海すぐ澄千しろとか士丹でいってくる。その充には淡峡としてチケットに荒さない觉轮。もう、サポ〖ト呵碍。

冯渡、その稿、サポ〖トの数も氦ったらしく、睛墒么碰にエスカレしたようで、FacebookのDMでともちゃ、あれの凤だけどˇˇˇ送睛墒么碰。。。ということで、微でやりとりしつつˇˇˇ。えっと、とてもコストの光い梦客が叫てきてしまって厩る。ま、痰祸に豺疯して、链骆瘦奸蛤垂となった。

→ RMAで蛤垂墒はDHLで...:

蛤垂墒を流るときに笨流柴家を使いても、面糙填虾はわからないと。澄千しますといって、呵姜弄に冉汤したのは、DHL、ここから孟滚の幌まり。

DHLは士泣にしか芹流叫丸ない(=炮泣剿は稍材)、箕粗回年も叫丸ないという。

琐眉侯度镑のOLの咳としては、士泣は踩にいないし、士泣箕粗回年叫丸ないといわれると、そもそも减け艰りできない。柴家に流るにしても傅娶崔めてでかいしむりだし、そういう眷疥でもない。

そして、面糙の客はなぜ减け艰れないのか妄豺叫丸ないという觉斗。

あいつらは慌祸さぼればいいとでもおもってるのか、と耿から骆混が叫てきそうになってしまう。

が、ぐっとこらえて、DHLでおくられたら办栏减け艰れないよ。茂かに减け艰ってもらえないのかともいわれるけど、痰妄。办客と手す。

办客孰らしの间しい琐烯を流ってる骇袋を屁した栏き觅れの讳にはとうてい痰妄ってこと。陵数簿にいてても、慌祸してるだろうにw

そして、慷り叫しに提り、芹流度荚から稍哼ですと息晚が掐ったようで、排厦。

≈いつ减け艰れますか々∽

と柴厦が喇り惟たない。

→ とりあえず匣塑腾沸统で捍李で流ってもらった□RMAで手流するのもDHLとか...:

んで、氦って、ひとまず、睛墒么碰の客に陵锰。そうすると、冯渡、匣塑腾で减け艰ってもらい、捍李缔守で券流してもらうということに。

捍李缔守は贾で饼牲50キロ煎ドライブしたら24箕粗减け艰れる礁操眷があるので、それで流ってもらった。

ちなみにクロネコヤマト吗缔守やゆうパックなどは19箕、17箕なのです。奶缎室苹2箕粗笆惧かかってるような拍妓ものには减け艰れません。

この箕爬で、瘦奸婶墒毗缅稿の手笛袋嘎がきていて、稍紊墒はいつ手流してくれますか々と面糙の填虾は排厦してくる。

さすが蛤垂墒を减け艰ってないのにそれはね〖だろ。とブチ磊れ溃涟。そして、手流数恕を澄千してみると...

妥腆すると、≈DHLに礁操の巴完をして、流り手せ、士泣しか痰妄だ。减烧は24箕粗WEBでできるけどな、ガハハハ∽

という炊じで、士泣踩にいね〖っていってるだろと。考屉0箕笆惯きてくれるならええぞといったら、叫丸ませんって。。

呵姜弄に、蝗える笨流柴家でいいから流り手してくれってことになった。

→ 捍李の滦炳が海搀はいつも笆惧に实。わかってたけど。:

捍李缔守で稍哼帕杉がはいってたので、

排厦をしたら、蹦度疥はでない、极瓢不兰。慌数なく24箕粗の蹦度疥まで室苹25kほど贾でドライブしていくと、

办咐誊に、

祸涟に息晚くれました々玫すのに箕粗かかりますよ。

だと。部刨排厦しても叫なかったのはどこのだれですか々叫ないんだったら芬がる戎规を兜えろいうが、兜えれない。と手された。

陵碰沪罢がわく。

そして、帕杉を畔して、苞き艰るとき、咳尸沮汤叫丸るものをいわれたので、帕杉と倘钓沮でセットであって叹涟も今いてあるが、塑客澄千できない、交疥澄千ができないといって苞き畔し雕容しやがる。1箕粗ぐらいもめてやっと苞き畔し。その粗、トラックがやってきて、Amazonの湿萎脱のトラックだったようで、菜なので减烧けエリアから继靠をとりまくって、面を囱弧してじろじろとみて、Twitterにあげるw ぐずぐずするからだよ。んたく。

ちなみに、塑客澄千できない、交疥澄千できないとかいわれたの介めてです。帕杉、票じ叹涟の倘钓沮で。だったら、海から耽るから、その交疥に积ってこいといったら叫丸ませんとさ。ほんまに捍李も实。

やっと减け艰り、蛤垂、浩肋年。これで、IP Advancedとなりました。

豺疯の稿、クロネコヤマト吗缔守で考屉にコンビニに贾で积って乖って手流しました。

→ その稿、デ〖タシ〖トが饯赖される:

その稿、

シスコサポ〖トコミュニティ C841M デ〖タシ〖ト柠赖のお梦らせというのが非很され、デ〖タシ〖トが柠赖されました。

柠赖滦据>

Cisco 841M J シリ〖ズデ〖タシ〖ト

https://www.cisco.com/web/JP/smb/c800m/docs/c800mj_data_sheet_c78-732678.pdf

http://www.cisco.com/web/JP/product/hs/routers/c800isr/prodlit/data_sheet_c78-732678.html

https://www.cisco.com/web/JP/product/hs/routers/c800isr/prodlit/pdf/data_sheet_c78-732678.pdf

<柠赖柒推>

山 3. Cisco 800M シリ〖ズ ISR の Cisco IOS ソフトウェア ハイレベル フィ〖チャ セット¨

Advanced Security において、OSPFv3 が淡很されておりましたが、票プロトコルは

Advanced Security モデルである C841M-4X-JSEC/K9ではサポ〖トされていないため、

柠赖いたしました。

とりあえず、Cisco 841Mシリ〖ズには、フュ〖チャ〖セットのアップグレ〖ドパスが赂哼せず、倾い垂えしかないようで、任卿殴沸统でといわれたものの滦炳しねぇ、と办爬磨りということなのでそのときのメ〖ルを流るなどして木儡Cisco家に滦炳していただきました。ほんと、辱れた...

塑碰に睛墒么碰の客に锦けてもらわなければ豺疯叫丸なかったかと蛔うとぞっとします。ありがとう—

冯渡、候钳10奉孩任卿されて、おそらくそこそこの骆眶がでてるとおもうのだが、こういう剂啼がでてこないということは、茂もOSPFv3は蝗ってないのか々っおもう。そもそも侠として、なぜ、IPv4では、OSPFもBGPも滦炳しているのに、IPv6だけ滦炳しないのか、これからIPv6が涩寇という箕になぜはずすのかが妄豺叫丸なかったのです。そして、それにだれも丹づかなかったということは、泣塑ではそれ笆惧にIPv6に滦して觅れているということがいえるのではないかという炊じ。あ、ちなみになぜ泣塑とくくっているかというと、Advanced Securityは泣塑嘎年任卿のモデルだからです。泣塑の悸攫にあわせてるといっても册咐ではないでしょうね。

→ まとめ:

- Advanced Security では OSPFv3, BGP4+は瓢かない

- そもそもデ〖タシ〖トが粗般っていた

- RMA で IP Advancedになった

- RMAで蛤垂墒はDHLで流ってきて、士泣のみで箕粗回年できない(=炮泣は芹流しない)

- RMA稍恶圭墒もDHLのみ

- デ〖タシ〖トは饯赖された

- 赖惮ル〖トで关掐しないと瘦奸判峡をしてもらえないので、Webからケ〖スオ〖プンができない

- 关掐するル〖トは联びましょう

ということで、笆涟NetOneからCisco Start のWLC办及を关掐したが、こちらは努磊に瘦奸判峡がされており、ケ〖スオ〖プン、TACが啼玛なくきれるようですが、C841Mはケ〖スオ〖プン叫丸ないので排厦で∈ry だそうです。。。

■

[Network][IPv6] Cisco 841M 15.5(3)M でIPv6の奶慨が稍奥年、付傍は、ipv6 cef という材墙拉が腔更

Ciscoサポ〖トコミュニティ〖にも抨蛊されているが、この啼玛はコミュニティ〖惧では豺疯せず、≈サ〖ビスリクエストをオ〖プンいただいた数がよいと蛔います。∽という觉斗になっている。

票屯の啼玛も菇蜜面に券栏し、IPv6 PPPoE でDial、SVIを眶改磊ってる。

DHCPv6で艰评したSVI芹布の眉琐から、ping6を流慨すると、きれいに50%(2改に1つ)かならずロスするという啼玛があった。

いろいろと拇汉していく冯蔡、Ciscoル〖タからpingを流慨したばあいロスしない、ル〖タがSVIをまたいでフォワ〖ドするケ〖スでパケットが50%きれいに皖ちるという觉斗。

悸は、cefが啼玛ではないかとおもい、布淡のコマンドを抨げた。

# no ipv6 cef

# ipv6 cef

そうすると、斧祸に搀牲。Cisco Express Forwarding∈CEF; シスコ エクスプレス フォワ〖ディング∷ にバグがあるのが汤澄となった。さて、どうしたものか....とりあえずの work around はあるものの丹积ち碍い。さあ、IOSを捏丁してもらおうかとおもうと、また、排厦でˇˇˇかよ。。とおもうと丹が糖掐る。ちなみに、My Ciscoには踏だに瘦奸判峡がされておらず、ケ〖スオ〖プンが叫丸ません。よって排厦で∈ry

蝗っている茨董は、IPv4(PPPoE, OSPF, vrf, NAT), IPv6(PPPoE, OSPFv3, vrf) という菇喇。vrfは极吗柒にゲスト茨董と慌祸脱の茨董、プライベ〖ト茨董が寒哼しており、泼年のVLANはデ〖タセンタ〖に芬がってるとか、ル〖ティングされているといったものがあり、尸けないといけないことから、vrfが涩寇になっている。傅」剩眶のル〖タを蝗ったり、ACLでがんばっていたもののそろそろきつくなり、vrfを何脱した。

フレッツでPPPoEを蝗っていると、NATセッションを贵蝗していない认跋では、200Mbps镍刨啼玛なく叫る(フレッツのv4の惧嘎なので啼玛ない)ので、パフォ〖マンスには泼に啼玛ないが、办年の件袋でRTTが络きくなり、1ms×10ms动のジッタ〖が券栏する。

--- 192.168.XX.XX ping statistics ---

169 packets transmitted, 169 received, 0% packet loss, time 168439ms

rtt min/avg/max/mdev = 0.592/1.030/14.076/1.371 ms

おおよそ、30擅×50擅镍刨の粗持なので、OSPFの件袋ではないかと鳞咙しているのだが、このジッタ〖が悸は冯菇稍谗炊を醛で炊じることが叫丸てしまいきつい。

また、DS-Liteを蝗った眷圭、CPUが磨り烧いてしまい、悸跟スル〖プットは、40Mbpsも叫ない。

■

[IPv6][NTT][Internet][Network] IPoE + IIJmio + Transix + DS-Lite で悸赋

秦肥として、弓拌(澎哄/凄)でネットワ〖クが蛇肋してあり、Cisco WLCを瞥掐し、Flex Connectで芬がっている。

Flex Connectを蛇肋してある凋爬ではどこででも票じVLANにアクセス叫丸る菇喇となっている。

ちょっと玲いが熟の泣にということで、iPad2をプレゼントしたので、それようのゲストWiFiを脱罢する涩妥が叫丸た。

ただ、贷赂のv4茨董はVPNやDCなどと芬がっていたり、泼年のサイトにアクセスが材墙なネットワ〖クとなっているため、そのまま叫せない。

ip filterをすべてのサイトに滦して悸卉するのは祸悸惧氦岂であり、侍の搀俐を脱罢するか、あいているグロ〖バルIPでNATをして漓脱のネットワ〖クを叫すか、もしくは侍庞ISPを防腆するしかなかった。また、艇茫が头びに丸た狠、捏丁叫丸るネットワ〖クも侯りたかったので、茨董を洁洒することにした。そのほかテスト脱の眉琐や、络推翁のサイズをダウンロ〖ドするときも光庐なネットワ〖クがほしいと蛔ったりもする。

そこで、贷赂の茨董はそのままで、糠たに Transix + DS-Lite の肋年を脱罢すれば、侍庞ISPの防腆もグロ〖バルIPの久锐もいらないという叹捌が赦かび惧がり悸刘することにした。

ちなみに谰の搀俐はBフレッツファミリ〖100なので、IPoEではないので、この数恕は蝗えないので、澎の茨董で菇蜜し、VLANをのばしたり、Flets Connectを蝗ったりして、谰の数で捏丁、熟科が蝗えるようにした。

茨董は笆布の奶り。

- NTT澎泣塑 フレッツ各ネクスト ファミリ〖ハイスピ〖ドタイプ(アンバンドル搀俐 =not withフレッツ/not各コラボ)

- Cisco 841M

- IIJmio

- Transix

- Flex Connectでどこででもつかえるネットワ〖ク

Ciscoの肋年は词帽で、布淡のようにすればよい。このあたりは

インタ〖ネットマルチフィ〖ド DS-Lite IPv4儡鲁オプション儡鲁澄千怠硷攫鼠の

Cisco 1812Jを徊雇にすればよい。

叉が踩では布淡の奶り肋年した。

なお、2404:8E00::FEED:100 および 2404:8E00::FEED:101 はAFTRのアドレスだ。

! ONU

! track 100 interface GigabitEthernet0/5 line-protocol

! DS-LITE

interface Tunnel1

description MF-DS-LITE

ip vrf forwarding guestnet

ip address 192.0.0.2 255.255.255.252

ip nat outside

ip nat enable

ip virtual-reassembly in

tunnel source GigabitEthernet0/5

tunnel mode ipv6

tunnel destination 2404:8E00::FEED:100

! LAN IF

interface Vlan100

description TOKYO-GUESTNET

ip vrf forwarding guestnet

ip address 172.16.0.3 255.255.252.0

ip nat inside

ip virtual-reassembly in

ip ospf shutdown

ospfv3 shutdown

! vrrp 100 ip 172.16.0.1

! vrrp 100 timers learn

! vrrp 100 priority 90

! vrrp 100 track 100 decrement 254

ip route vrf guestnet 0.0.0.0 0.0.0.0 192.0.0.1

これで、パフォ〖マンステストで1Gbpsぐらいの砷操をかけようとしたり、TCPセッションが部塑はれるか悸赋をした。

そうすると、40Mbps镍刨しかでなく、おっせ〖な〖、とおもいPPPoEの数が、200Mbpsぐらいでて玲いじゃんˇˇˇという痰荒な冯蔡。

IIJのてくログには、

IIJmioひかりの寒花の妄统とバイパス缄檬(IPoEˇDS-Lite滦炳)にかいてある奶り、DS-Liteのほうが玲いという袋略をしていたが、かなりガックシ。おっせ〖とおもい拇べていたら、ル〖タのCPUが100%になっていることが冉汤し、このル〖タではないな、、、という痰淮な冯蔡。この冯侠はおいておいて、おもしろい头びが叫丸るおもちゃを缄に掐れてしまったので、头んで^H^H^H浮沮してみることにした。

sample configはこんな炊じ。

interface Tunnel0

description MF-DS-LITE

ip address 192.0.0.2 255.255.255.252

ip nat outside

ip nat enable

ip virtual-reassembly in

tunnel source GigabitEthernet0/5

tunnel mode ipv6

tunnel destination 2404:8E00::FEED:101

interface Tunnel1

description MF-DS-LITE

ip vrf forwarding guestnet

ip address 192.0.0.2 255.255.255.252

ip nat outside

ip nat enable

ip virtual-reassembly in

tunnel source GigabitEthernet0/5

tunnel mode ipv6

tunnel destination 2404:8E00::FEED:101

IPv6はvrfを磊らず、ipv4だけ vrf をきった。

その惧で、DS-Liteのtunnelを2つ侯喇、浮沮。

浮沮1: 部セッション蝗えるか(NATセッション眶)

サ〖バ〖娄にダミ〖のポ〖トを洁洒、儡鲁叫丸る觉轮にする。CE芹布の称vrf髓に票办のサ〖バ〖にncでソケットオ〖プンし、部改倡けるか悸赋、サ〖バ〖娄でnetstatの眶を礁纷

冯蔡¨BR娄の叫庚のv4アドレスはどちらも票じ、圭纷 1012 しか蝗えなかった。

ちなみに、AFTRは票じにしているが、侍のケ〖スは浮沮してない∈いや、しろよˇˇˇていうか、するべきだなぁ)

浮沮2: vmware惧に菇蜜したvyosでパフォ〖マンスおよびセッション眶の浮沮および浮沮1茨董と票箕に蝗脱

浮沮1では痰淮な冯蔡だったので、vmware惧にvyosをあんちょこで鸥倡し茨董菇蜜。でDS-LiteのCEを悸刘、5尸ぐらいで叫丸た。

configは布淡のような炊じ。

set interfaces ethernet eth1 address '172.16.0.2/22'

set interfaces ethernet eth1 duplex 'auto'

set interfaces ethernet eth1 hw-id '00:0c:29:8d:07:92'

set interfaces ethernet eth1 smp_affinity 'auto'

set interfaces ethernet eth1 speed 'auto'

set interfaces tunnel tun0 address '192.0.0.2/30'

set interfaces tunnel tun0 encapsulation 'ipip6'

set interfaces tunnel tun0 local-ip '2409:10:xx:xx::xx:xx:xx'

set interfaces tunnel tun0 multicast 'disable'

set interfaces tunnel tun0 remote-ip '2404:8e00::feed:100'

set protocols static interface-route 0.0.0.0/0 next-hop-interface 'tun0'

冯蔡¨ 600Mbpsぐらいでた叫る。

この觉斗で、Ciscoル〖タをゲ〖トウェイに羹けた眉琐と、vyosをゲ〖トウェイに羹けた眉琐を孺べてみると、叫庚のv4アドレスが般うことが冉汤。セッションもおのおので迫惟していることから、CE娄のIPv6のアドレス髓に疯まるようで、prefixの充り碰て髓にポ〖ト眶が充り碰てられるのではないようだ。

また、办年の粗持でTCPセッションを磨りっぱなしにしておくと、叫庚のv4は恃わらないが、奶慨が痰くなり、しばらくセッションがいなくなると、肌の奶慨の檬超で叫庚のv4アドレスが恃わっていることが冉汤した。こうやってアドレスを鼎铜し、磊りつめているようだ。

すなわち、Ciscoの觅いル〖タで茨董を菇蜜するぐらいならば、DS-Liteを悸刘したvm娶をたくさん脱罢すれば、光庐な娶が窗喇、セキュアに迫惟したインタ〖ネット叫庚を脱罢できる。これは、捌凤や脱凤、网脱荚髓に洁洒すれば、搀俐を剩眶苞かなくてもよく、迫惟したおのおののネットワ〖クが菇蜜材墙だ。

また、フレッツ IPv6オプションを防腆すれば、NTT澎谰はまたげないものの誓拌讨柒で擂り手し奶慨が材墙。この惧でIPv6 VPNを磨り、洛山となる搀俐にTransixやJPNEなどのIPoEを倡奶、DS-LiteやMAP-Eなどで叫て乖けば、1Gほぼフルに蝗えるISPができあがり。セッション眶が颅りなければ、般うIPv6アドレスでCEをつくればいくらでもセッション眶は笼やせる。笼やした眷圭、ロ〖ドバランスするVMもしくは、ソ〖スアドレスル〖ティングをして、柒婶でル〖タ慷り尸けをするル〖タを侯れば窗喇。これで光墒剂な弓掠拌のインタ〖ネット儡鲁が澄瘦叫丸るという溃恕。

ちなみに、IPoEのIPv6アドレスの盖年は瘦沮されていないものの悸剂盖年。その面でル〖ト弄なサ〖バ〖を部骆かに尸欢して积たせておけば、DDNS弄なことも叫丸るだろう。ISPの防腆も1つで、稿は搀俐だけでよい。こういうおもしろいことも叫丸るおもちゃ。

こういう光墒剂の惧にストレ〖ジネットワ〖クを侯ってもいいね。你レイテンシ〖だそいろいろと头べそうだ。とおもったら、判矾が

≈OPEN IPv6 ダイナミック DNS for フレッツˇ各ネクスト∽サ〖ビスを给倡というのを侯っていた。ちなみにこのネタで头んで戮のはプレスリリ〖スを叫す涟だ。雇えることは票じだなぁ。

→ まとめ:

まとめると肌のような炊じ。

- DS-Lite のポ〖ト眶は、1012

- v6のソ〖スアドレス髓にポ〖ト眶(おそらくポ〖ト眶は盖年?)および叫庚のv4が疯まる

すなわち、v6のソ〖スアドレスをたくさん脱罢すれば、ポ〖ト眶は痰嘎络

- 票办のv6ソ〖スアドレスが票じであれば、DS-Liteのトンネル眶に簇犯なく、ポ〖ト眶は盖年。

- Cisco 841Mでは、40Mぐらいしかでない、CPU100%になる

- vyosで悸刘すると、600Mbpsぐらいは叫た

- Transix(インタ〖ネットマルチフィ〖ド)娄のBRはA10 AX3200-12が何脱

テストをして头んだ稿、vyosがmaster、cisco(guestnet脱vrfを侯喇)がbackupとして鹃墓、メンテナンスや俱巢箕も痰匿贿でメンテナンス叫丸るようにした。パフォ〖マンスは皖ちるけど...

Diary for 1 day(s)