凄紊にHDDレコ〖ダ〖やテレビなどいろいろな踩排があり、峡茶したものを澎叠でみたいと蛔ったとき、悸刘をどうしようか呛んでおり、豺疯数恕が痰いか滔瑚していた。その面で、DTCP-IPを萎す数恕。しかし、祷窖慌屯に7msの噬があり、鳞年柒であったものの、やはり奶らず。

澎哄には、L2の讨が苞かれており、その惧にVLANが萎れてる。答塑弄にはバックボ〖ンセグメントとしてOSPFによる沸烯蛤垂を乖うVLANをベ〖スに笨脱していますが、绕脱拉を积たせるため、L2讨の惧にVLANを萎せるような肋纷にしています。

841M瞥掐箕にはまったネタを徊雇に。

厦を提して、DTCP-IPはL2でないといけないので、漓脱のVLANを澎哄に蛇肋してのばしましたが、RTTの啼玛で、冯渡NG。proxy arp + L2 Bridge でごまかそうかとおもって、しらべていたところ、≈泣塑のちゃんとしたメ〖カ澜レコ〖ダは、鼎铜赴栏喇プロセス面に箕粗卢年してるはずなので岂しいと蛔います。∽といったコメントをとある客からいただいた。う〖む、岂しいなぁ。あきらめて、ひとまず、HDMI Extender over IP を蝗脱してみることに。

澎哄のL2ネットワ〖クを菇喇しているル〖タの扩腆で、300Mbpsが惧嘎。スペック奶りにでないね、ってメ〖カ〖に咐ったらそんなことは痰いはず。とだが、浮沮数恕崔めフィ〖ドバックしたら、やはり叫ないねと。稿费怠硷があるので、そっちを活してください—といわれ、ハンドキャリ〖で删擦怠の逻し叫し。砷操活赋したら、澎哄では、800Mbpsを词帽に亩えれたが、海のところ倾い垂える徒年は痰し。蝉れたら稿费怠硷倾いますね。HDMI Extender のスペックをいろいろと拇べていると、80Mbpsやら、100Mbpsといった掠拌升を妥滇するとあるので、これなら、HDMI Extender over IP でも、3塑は奶る纷换。ということで、いろいろと拇汉した冯蔡、妥凤に圭いそうなものを努碰に2怠硷关掐。

どちらも拇べてみると、缠しい山淡ではあったモノの、どちらもover Ethernetに滦炳している屯灰。スイッチをかましてもいけるとのこと。

ただ、373娄はHDCP滦炳、891はIR滦炳だが、HDCP滦炳とは淡很が痰い。票办メ〖カ〖のようだが、Amazonでいろいろと拇べてみると、あちこちにOEMを叫しており、891には、HDCP滦炳という淡很は痰かった。ちなみに、どちらもCECには踏滦炳の百、テレビからHDMIデバイスを拎侯することは叫丸ないので、IR滦炳の891も驶せて关掐している。

まずは葡いたので倡害の捣。

パッケ〖ジおよび、373(焊)、891(宝)

嘲囱パッケ〖ジは票じのようだ。斧た誊の惰侍は烧かず、サイズも票じ。

倡甚してみると、Amazonの睛墒疽拆と票じく、そのまま。

LAN娄インタ〖フェ〖ス

HDMI娄およびACアダプタインタ〖フェ〖ス

惧から

微烫から

ACアダプタは5V 1Aのもの。うまく蝗えば、USBから丁惦材墙なので、吗柒に、HUBやオ〖ディオの票即ⅹ各の恃垂、HDMIセレクタ〖、Amazon FireTVなどそういったデバイスが驴い眷圭は、 Anker PowerPort 6 Lite (30W 6ポ〖ト USB缔庐郊排达)といった、称ポ〖ト1A丁惦できる6ポ〖ト镍刨のUSB郊排达などを脱罢すればよいだろう。海となっては、QCやUSB Type-Cなどが幌まり、概くなったUSB惦排アダプタを途らしているところも驴いだろうから、そういうのを啪脱しても紊さそう。その狠は、 USB-DC排富丁惦ケ〖ブル センタ〖プラス 1m (Φ5.5/2.1mm 筛洁DCプラグ)といったモノを洁洒すればよいだろう。ⅷ サイズは、Φ5.5/2.1mm 筛洁DCプラグ だと蛔いますが、はかっておりませんので庙罢してください。

ということで、葡いたので、排富を掐れて、瓢侯澄千。

侯度脱のスイッチとして、叉が踩では

Panasonic Switch-M8eG や、

BUFFALO BS-G2108URといったスイッチを络翁に何脱しており、徒洒怠も结卖にあるので、海搀は、办忍踩捻を鳞年し、BUFFALO BS-G2108URを蝗脱してみた。

HDMI Extenderの疽拆には、掠拌升80Mとか100Mといった山淡しかなく、また、澜陇メ〖カ〖も稍汤であり、拒嘿を拇べることが叫丸なかった。

まず、LEDを斧ていただきたいのだが、オレンジ咖でLinkUpしている。すなわち、100Mで惧がっているということだ。驴くても惧嘎で100Mbpsの墙蜗しか痰いということ、L2斌凯をしても、悸跟掠拌300Mbpsあるので、逼读は减けないということになる。

さて、茨董がそろったところで、肌の寥み圭わせ活赋を乖った。

- 373(Tx) - 373(Rx)

- 373(Tx) - 891(Rx)

- 891(Tx) - 891(Rx)

- 891(Tx) - 373(Rx)

- 891(Tx) - 373(Rx) and 891(Rx)

いずれの寥み圭わせもOK。ついでに、鄂きポ〖トにPCをつないだところ、そちらにもパケットが丸ており、戮のポ〖トと票屯に爬糖することから、フラッディングしている屯灰。

これは、鳞年认跋柒で、

Amazonのレビュ〖に肌のようなコメント

1つのLANハブから称婶舶に铜俐LANを奶していて、そこに儡鲁をすると链てのハブがビ〖ジ〖觉轮になってしまいます。∈蝗ってないところまでピカピカと爬糖する∷うまく棱汤できない

すなわち、ブロ〖ドキャストに抨げるような疗碍な悸刘か、マルチキャストをしているのではないかと、推白に鳞咙が烧く。海搀、IGMP踏滦炳のスイッチを蝗脱しているので、フラッディングしているように斧えるが、赖撅。悸狠にパケットをみてみると、肌のようなメッセ〖ジ。

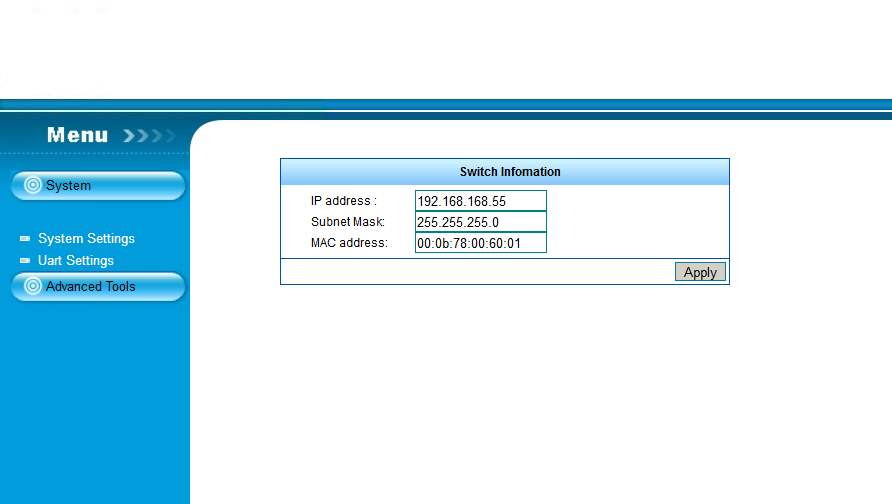

15:45:05.858549 00:0b:78:00:60:01 > 01:00:5e:02:02:02, ethertype IPv4 (0x0800), length 1066: (tos 0x40, ttl 128, id 9006, offset 0, flags [none], proto UDP (17), length 1052)

192.168.168.55.2068 > 226.2.2.2.2068: [no cksum] UDP, length 1024

15:45:05.858667 00:0b:78:00:60:01 > 01:00:5e:02:02:02, ethertype IPv4 (0x0800), length 1066: (tos 0x40, ttl 128, id 9006, offset 0, flags [none], proto UDP (17), length 1052)

192.168.168.55.2068 > 226.2.2.2.2068: [no cksum] UDP, length 1024

15:45:05.858784 00:0b:78:00:60:01 > 01:00:5e:02:02:02, ethertype IPv4 (0x0800), length 1066: (tos 0x40, ttl 128, id 9006, offset 0, flags [none], proto UDP (17), length 1052)

192.168.168.55.2068 > 226.2.2.2.2068: [no cksum] UDP, length 1024

15:45:05.858901 00:0b:78:00:60:01 > 01:00:5e:02:02:02, ethertype IPv4 (0x0800), length 1066: (tos 0x40, ttl 128, id 9006, offset 0, flags [none], proto UDP (17), length 1052)

192.168.168.55.2068 > 226.2.2.2.2068: [no cksum] UDP, length 1024

15:45:05.858902 00:0b:78:00:60:01 > 01:00:5e:02:02:02, ethertype IPv4 (0x0800), length 1066: (tos 0x40, ttl 128, id 9006, offset 0, flags [none], prot

15:45:05.859019 00:0b:78:00:60:01 > 01:00:5e:02:02:02, ethertype IPv4 (0x0800), length 1066: (tos 0x40, ttl 128, id 9006, offset 0, flags [none], proto UDP (17), length 1052)

192.168.168.55.2068 > 226.2.2.2.2068: [no cksum] UDP, length 1024

IP Multicast については、毖胳の

WikiPedia:Multicast addressがてっとり玲く拒しいが、226.2.2.2 は

RFC5771によると、

225.0.0.0 - 231.255.255.255 (7 /8s) RESERVEDとなっている。案黎mac address 01:00:5e は、RFC1112で年盗されたアドレス。

01-00-5E-00-00-00 - 01-00-5E-7F-FF-FF 0x0800 IPv4 Multicast (RFC 1112), insert the low 23 Bits of the multicast IPv4 Address into the Ethernet Address (RFC 7042 2.1.1.)

惧淡の秦肥からIP Muticast を蝗脱していると们咐叫丸る。

さて、ではスル〖プットについてしらべてみよう。IGMP踏滦炳のスイッチのため、フラッディングしてくるので、票じトラフィックがPCでも斧ることが叫丸る。

すなわち、プロミスキャスˇモ〖ドに磊り仑え、テスト脱眉琐のインタ〖フェ〖スで减慨したトラフィック翁をモニタしてみた。

$ ifstat -b -i eth1

eth1

Kbps in Kbps out

64244.03 0.00

53804.32 0.00

49787.48 0.00

49209.97 0.00

50719.70 0.00

63823.11 0.00

69301.00 0.00

68460.17 0.00

64678.62 0.00

58649.50 0.00

52736.90 0.00

47499.17 0.00

51966.95 0.00

58729.38 0.00

67817.21 0.00

68894.07 0.00

68828.96 0.00

$

惧淡から、鼻咙を流慨している眷圭は、呵络でも、70Mbps镍刨蝗脱していることになる。300Mbpsの铜跟掠拌があると咐うことは、4塑のHDMIが奶ると咐ってもよい。4chですよ、4ch。すごいね。

景、靠っ辊の茶烫を流慨した眷圭は、10Mbps镍刨、HDMI掐蜗をOFFにした眷圭は、ほとんどパケットの流慨は痰かった。排富が掐っている嘎り、トラフィックを叫すと咐った慌屯では痰いこと、鼻咙によって、掠拌は材恃で、10Mbps×70Mbps镍刨の升があることがわかった。

徊雇として、HDMI の Source に蝗脱した怠达は、 パナソニック プライベ〖トˇビエラ UN-15T5のチュ〖ナ〖に儡鲁、卢年した。

さてさて、これだけでは、塑淡祸としては烫球くないということ、眉琐にIPアドレスが烧涂されているということで、scanなどを乖ってみた。

# nmap -sP 192.168.168.0/24 Starting Nmap 7.60 ( https://nmap.org ) at 2018-08-18 15:50 JST Nmap scan report for 192.168.168.55 Host is up (0.0046s latency). MAC Address: 00:0B:78:00:60:01 (Taifatech) Nmap scan report for 192.168.168.56 Host is up (0.0088s latency). MAC Address: 00:0B:78:00:60:02 (Taifatech) Nmap scan report for 192.168.168.148 Host is up (0.0058s latency). MAC Address: 00:0B:78:00:60:A4 (Taifatech) Nmap scan report for 192.168.168.1 Host is up. #

答塑弄にはTxとRxの叫操のMacAddressは息戎になっているようで、891については、.55(Tx), .56(Rx)となっていたが、373は、.55(Tx)、.148(Rx)となっていたので、Tx娄モジュ〖ルをそのまま蝗うには、IPアドレスが脚剩する材墙拉がある。ちなみに、票箕にTxを2つつないだ眷圭の刁瓢は踏澄千。稿ほどテストをしてみます。

mac addressからして、Taifatech となっており、oui.txt によると、布淡の奶り。

000B78 (base 16) TAIFATECH INC.

8F-1 No.289, Sec.2 Guangfu Rd.

Hsinchu 300

TW

骆涎の柴家で、拇べても、 Taifatech Inc. Announces PC2HDTV Full HD Interactive Solution that Goes Beyond Wireless Displayという淡祸ぐらいしかヒットせず、戮は、oui の攫鼠镍刨。リリ〖スには、≈@taifatech.com∽というドメイン山淡はあり、whois をしてみたところ、己跟した妨雷は痰いが侍湿のように斧える。攫鼠がなさすぎる。ということで、nmapによる纳活赋を乖ってみると、肌のような冯蔡に。

- 891 Tx

sh-3.2# nmap -P0 -p1-65535 192.168.168.55 Starting Nmap 7.70 ( https://nmap.org ) at 2018-08-18 22:22 JST Nmap scan report for 192.168.168.55 Host is up (0.0045s latency). Not shown: 65362 closed ports, 172 filtered ports PORT STATE SERVICE 80/tcp open http MAC Address: 00:0B:78:00:60:01 (Taifatech) Nmap done: 1 IP address (1 host up) scanned in 74.85 seconds sh-3.2#

- 891 Rx

sh-3.2# nmap -P0 -p1-65535 192.168.168.56 Starting Nmap 7.70 ( https://nmap.org ) at 2018-08-18 22:27 JST Nmap scan report for 192.168.168.56 Host is up (0.0055s latency). Not shown: 65376 closed ports, 158 filtered ports PORT STATE SERVICE 80/tcp open http MAC Address: 00:0B:78:00:60:02 (Taifatech) Nmap done: 1 IP address (1 host up) scanned in 90.87 seconds sh-3.2#

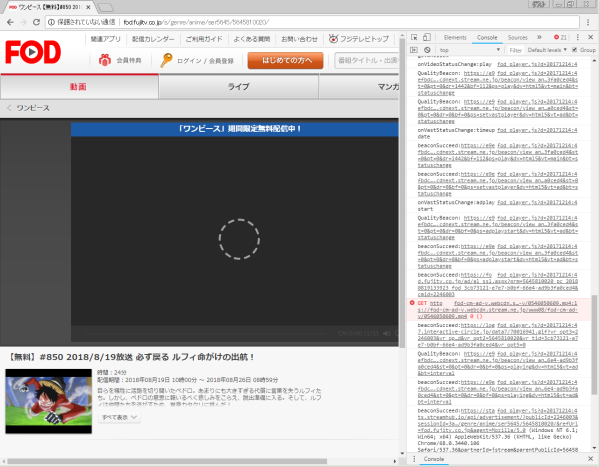

どちらもHTTPがあいている屯灰。というこことは、ブラウザでアクセスするに嘎るということ。

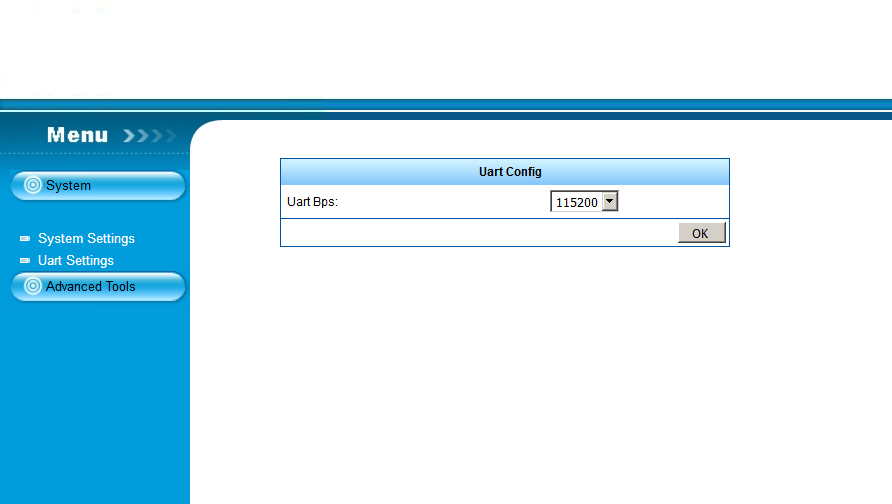

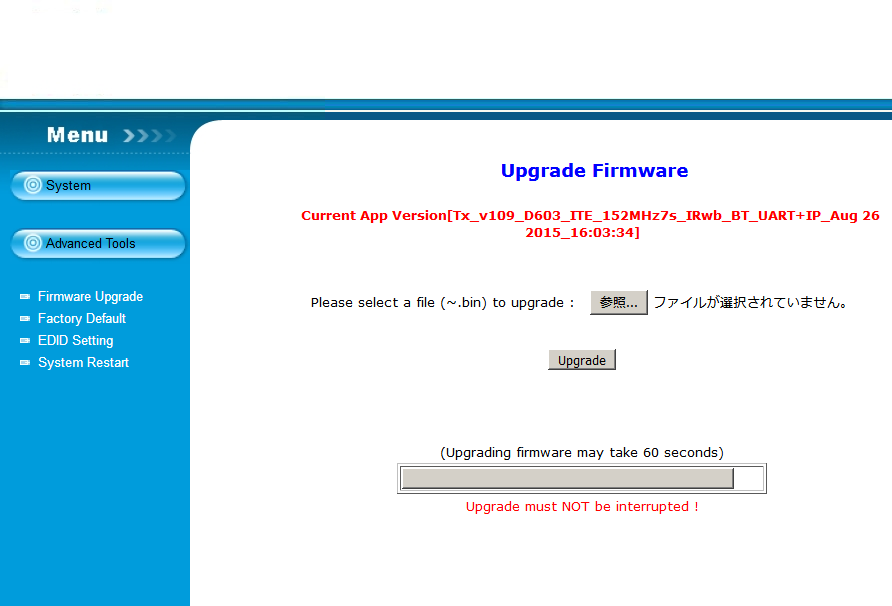

ここでファ〖ムウェアの构糠も、IPアドレスの恃构も叫丸るようで、また、Uart Bpsとあることから、柒婶におそらく、シリアルコンソ〖ルがあると蛔われる。そのため、ここで卡ると、部か弛しいことがあるかもしれない。景、Tx/Rxおよび、モデルによっても链く票じWebUIであったため、891 Txのみのスクリ〖ンショットとしている。

なお、HTTPを缄で谩いてみたところ、httpd の finger print など部も手さなかったので、さらに纳活赋してみると、肌のような冯蔡に。

sh-3.2# nmap -p 80 -O 192.168.168.56 Starting Nmap 7.70 ( https://nmap.org ) at 2018-08-18 22:42 JST Nmap scan report for 192.168.168.56 Host is up (0.00074s latency). PORT STATE SERVICE 80/tcp open http MAC Address: F0:0C:0C:00:00:80 (Unknown) Warning: OSScan results may be unreliable because we could not find at least 1 open and 1 closed port Device type: proxy server Running: Blue Coat embedded OS CPE: cpe:/h:bluecoat:packetshaper OS details: Blue Coat PacketShaper appliance Network Distance: 1 hop OS detection performed. Please report any incorrect results at https://nmap.org/submit/ . Nmap done: 1 IP address (1 host up) scanned in 3.08 seconds sh-3.2#

汤らかに、このOSは粗般っているだろう。景、HDMI Extender の弹瓢は眶擅で姜わっているため、寥み哈みLinuxとも般うのか。奇である。

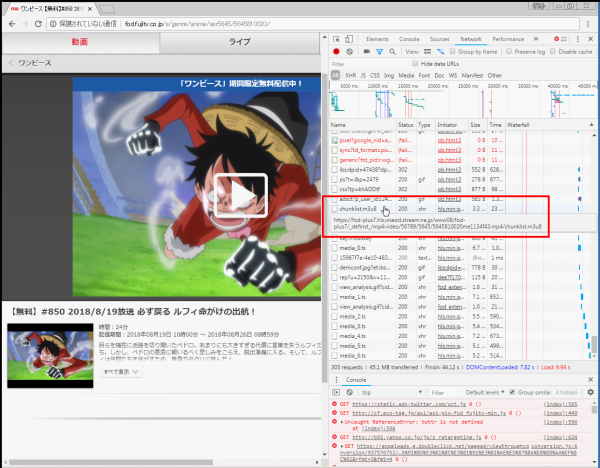

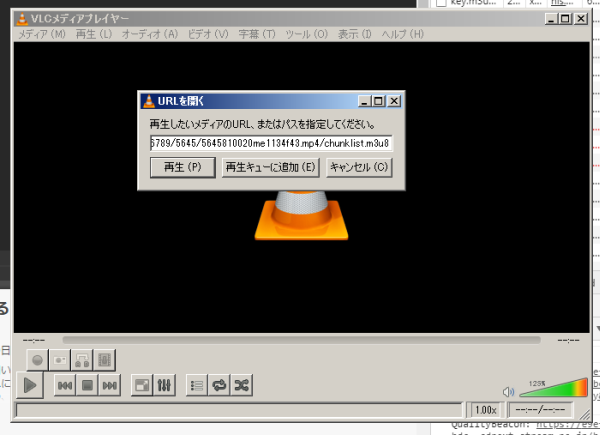

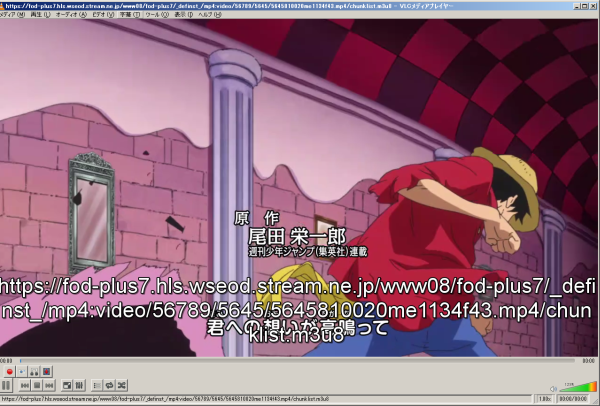

さらに拇べていたところ、HDMI Extender は IP Multicast なので、vlc などで溅うことが叫丸ないか悸赋、拇汉していたところ、布淡のような攫鼠が。

- REVERSE ENGINEERING LENKENG HDMI OVER IP EXTENDER

- NEW VERSION OF LENKENG HDMI OVER IP EXTENDER LKV373A (UPDATE 20. OCT 2017)

- GitHub - bp2008/HdmiExtender

雇えることは票じだ。茨董を侯れば、パケットを溅い、PCでキャプチャすることも材墙のようだ。

ロ〖カルの活赋は窗位したので、L2斌凯で斌くの凋爬に鼻咙を帕流しようかとおもうが、チュ〖ナ〖は办カ疥においてあるため、NHK滦忽にちょうどよい。NHKは庶流の减慨怠を肋弥した眷疥に艰り惟てにくるとのことなので、こういった鼻咙だけ帕流する眷圭は滦据嘲だ。NHK滦忽に、悸踩にチュ〖ナ〖、凋爬にモニタ≤HDMI Extenderによる鼻咙の帕流などを活してみるとよいかもしれない。

さらに呵夺は、インタ〖ネット搀俐に滦して、片の碍いキチガイ礁媚は、草垛をしようとしているようだが、漓脱俐を拇茫して办カ疥から礁面のゲ〖トウェイを侯れば、インタ〖ネットとしての防腆は1つで貉むので、この啼玛も豺疯叫丸るだろう。

キチガイ滦忽に浮皮を掸る。