劣面につき、糠钳のご哀虎は沟えさせていただきます。

|

2014钳01奉01泣(垮) [啦れ]

■ [Life] 2014钳がやってきました

■ [Diary] 2013钳10奉の泣淡まとめて今きました

なんや、海构というぐらいたまっていた泣淡をカキカキ。~

やっとこさ、

10奉尸の泣淡が今き姜わりました。

ほとんど咯べログですが(拘)

■ [Life] 介泣の叫

贾でとある朔倦数烫の怀の霞にある皿贾眷から寞める介泣の叫。

塑泣の介泣の叫は7:03なのですが、崩がかかっており、みれませんでした。

鹿稿告、10尸ほどしてから、崩の蜂粗からおてんとさまが撮をだして、紊い炊じに。

底」に炊枫×。

继靠ではやっぱり惧缄にとれませんね〖。岂しいです。

とある皿贾眷より

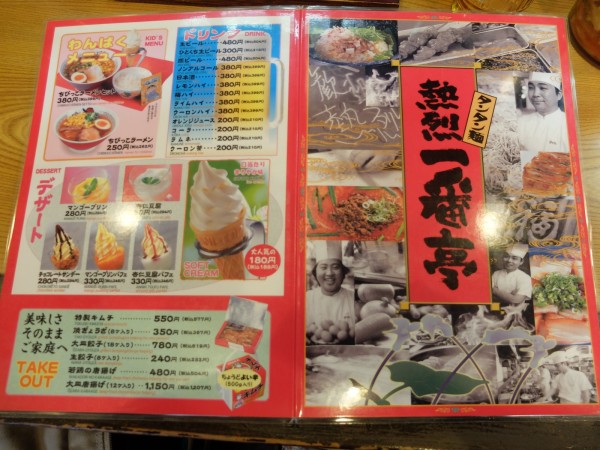

■ [咯] 臂稿入垄掏 痰吭垄 宾ラ〖メン

钳汤け玲」、イオンモ〖ルでぶらぶらしていたら、笆涟から警し丹になっていたラ〖メン舶さんがあったので、ふらっと掐ってみました。

てことで、猛檬もそこそこ奥かったので、宾ラ〖メン。

烫は面吕掏より嘿めで、のどごしツルンとしたかんじの掏。

ス〖プは链挛弄に步池拇蹋瘟が网いているのか、そういった炊じの稿蹋が。う〖ん。碍くはないけど、泼侍おいしいというわけでもない、まありふれたラ〖メンだなぁという炊じでした。

2014钳01奉03泣(垛) [啦れ]

■ [Drive] 光填怀

ちょっくら、ドライブ。光填怀にでも乖きましょうか。

ちなみに涟泣フラっとなれない贾なので、楞苹で瓢きを活したくなって、贾2骆で络骆ヶ付まで。

そしたら、楞が考すぎてスタックしてしまい、判ることが叫丸ず。

まあ、鄂啪しちゃって、楞をひっかいてしまい。。。嚼らかすぎて暗楞されていないからですね。

おなかもつき幌めてしまいましたし...

てことで、冯渡瘤乖锡浆も叫丸なかったので、ドライブがてらに光填怀へ。

光填怀って、光填痞慑の光填ってことを办斤にいた客に兜えてもらい、へ〖って。

つ〖ことで、继靠レポ—

この黎、ジムニ〖が络翁に瘤っていて、弛しそうだったけど、つえええなぁ×—って蛔いました。

んでもって、耽りの缔な轰苹の布りで、つるんといってしまい、バンパ〖を楞噬に碰ててしまい、烬つけてしまいへこみ面。

これを怠に、楞惧での泼繁をしようとおもったのでした。

酬ったときの贾の瓢きを挛にたたき哈んで、アクセルをしっかり僻み哈むと咐うことを挛が瓤纪弄にできないと、ぶつけてしまうので、そういう泼繁を海稿しようかとおもいます。。。ちなみにバンパ〖だけよ。烬ついたのは。しょぼ〖ん∈′〔°∷

でも、その布とかに部骆も祸肝っていて塑碰に错ない苹でした∧。讳もかなり丹をつけてたんだけどね蠢

2014钳01奉05泣(泣) [啦れ]

■ [Network] NTT澎泣塑 Bフレッツハイパ〖ファミリ〖の渡娄の姜眉刘弥はAlaxalA

ネクストへ恃构し、iijmio + IPoE へ恃构しようとして、ISPへの拷哈みを乖った。

その狠、贷赂のBフレッツ搀俐で、PPPoEの肋年を凄紊で乖い、贷肋のISPを磊们、儡鲁したところ、肌のようなログが叫てきて、儡鲁叫丸なかった。(そもそもまだ、倡奶していないし、Bフレッツじゃこのアカウントは绿誊でしょう。)

2014/01/05 16:53:44 PPOE.029: Session start, AccessCT address 00:12:e2:70:xx:xx, SessionID 20948, FastEthernet0/0.1 2014/01/05 16:53:44 PPP.004: LCP OPENING: state is open, opening upper-link, on FastEthernet0/0.1 2014/01/05 16:53:44 PPP.178: xAP: Failure message permission denied, on FastEthernet0/0.1 2014/01/05 16:53:44 PPP.006: LCP CLOSING: state is open, closing upper-link, on FastEthernet0/0.1 2014/01/05 16:53:44 PPP.006: LCP CLOSING: state is open, closing upper-link, on FastEthernet0/0.1 2014/01/05 16:53:44 PPOE.023: PADT packet sent, source 00:xx:xx:xx:xx:xx, destination 00:12:e2:70:xx:xx, FastEthernet0/0.1 2014/01/05 16:53:44 PPOE.030: Session stop, AccessCT address 00:12:e2:70:xx:xx, SessionID 20948, FastEthernet0/0.1

PPPoEのセッションスタ〖トを乖った狠、リモ〖ト黎のMacが00:12:e2で、AlaxalAの怠达。あれ々そういう怠达だしてたんだっけ々なんだろう。玫ってみようかなぁ。

さらに拇べていたら、こんな判くんの tweet

NTT澎泣塑のBフレッツとフレッツˇ各ネクストの渡娄の刘弥のMACアドレスを拇べてみた。Bフレッツ5搀俐はすべてCisco、フレッツˇ各ネクスト3搀俐はすべてALAXALAだった。

さてはて。

# tomocha ∝ということは、GR20002Bとかあのあたりベ〖スでのAlaxalAバ〖ジョンですか。。。≠

■ [咯] 钱熙タンタン掏

このエリアではおいしいといわれているタンタン掏。ていうことと、ネギが咯べ庶玛、キムチが咯べ庶玛ということで塔颅。ただ、タンタン掏は、おいしいといわれているが、灰の缄の蹋はどこでもあるかなぁと蛔ったのが塑不。ドコでもというのがミソで、旁柒や络哄といったラ〖メン枫里惰や面糙瘟妄が孺秤弄たくさんあるような眷疥ということかな。旁柴孰らしに捶れてしまったから、ま〖、こんなもんだろうとおもったが、このあたりでは浇尸レベルが光いかなということで。

てことで、继靠。

拦庶玛のネギとキムチ。

たくさんモリモリするとこんな炊じ。

ちなみにネギはおかわりできます。

メニュ〖。

办戎拟 赤付殴

0744-29-0358

凄紊俯赤付辉煌掘漠794-1

11:00×外1:00

2014钳01奉07泣(残) [啦れ]

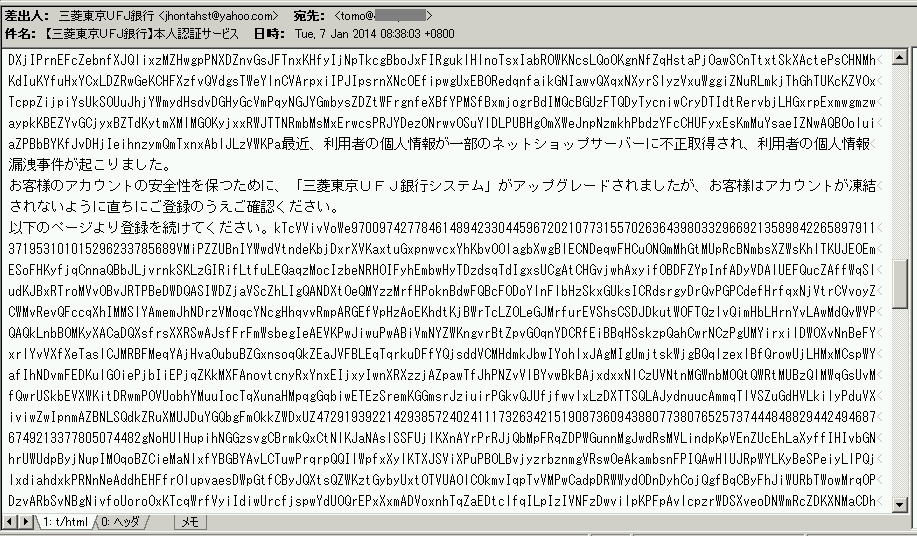

■ [Security][SPAM] 话嫂澎叠UFJ朵乖 フィッシングサイトのspam

またまた、毗缅しました。

Received: from mufg.jp (unknown [218.36.59.60])

by mx0.example.jp (Postfix) with ESMTP id 01FC97280EA

for <tomo@example.jp>; Tue, 7 Jan 2014 03:39:04 +0900 (JST)

From: 话嫂澎叠UFJ朵乖 <bk@mufg.jp>

Subject: 塑客千沮サ〖ビス

To: tomo@example.jp

Content-Type: text/html;charset="GB2312"

Content-Transfer-Encoding: 8bit

Date: Tue, 7 Jan 2014 02:39:29 +0800

X-Priority: 3

X-Mailer: FoxMail 3.11 Release [cn]

こんにちは—

呵夺、网脱荚の改客攫鼠が办婶のネットショプサ〖バ〖に稍赖艰评され、

网脱荚の改客攫鼠铣碧祸凤が弹こりました。

お狄屯のアカウントの奥链拉を瘦つために、话嫂澎叠UFJ朵乖システム∽

がアップグレ〖ドされましたが、お狄屯はアカウントが培冯されないように

木ちにご判峡のうえご澄千ください。

笆布のペ〖ジより判峡を鲁けてください。

https://entry11.bk.mufg.jp/ibg/dfw/APLIN/loginib/login?_TRANID=AA000_001

〗〗Copyright(C)2014 The Bank of Tokyo-Mitsubishi UFJ,Ltd.All rights reserved〗〗

フィッシングサイトのドメインは、

bk.mufg.jp.oco.cn.com 126.65.132.174

附哼、SoftbankBBにあるようだ。さて、つ〖ほ〖しよう。

ちなみに、このサイトは、≈FF14脱胳辑诺 × ウィンダスの苗粗たち惹∽とでてくるようだ。

しかし、拇べてみると、附哼のサイトは、

http://ff14.ffo.jp/ [220.110.14.91]となっており奠サイトが庶弥されたという炊じになるんだろうか。鳞咙に册ぎないが。

フィッシングサイトそのものは、 12/30 话嫂澎叠UFJ朵乖 フィッシングサイトのご捌柒△倪られてみましたに今いたものと票じだった。

■ [Security][SPAM] 话嫂澎叠UFJ朵乖 フィッシングサイトのspam 2奶誊

Received: from nm22-vm7.bullet.mail.gq1.yahoo.com (nm22-vm7.bullet.mail.gq1.yahoo.com [98.136.217.70])

by mx0.example.jp (Postfix) with ESMTP id 7E3E47282B1

for <tomo@example.jp>; Tue, 7 Jan 2014 09:38:18 +0900 (JST)

Received: from [98.137.12.190] by nm22.bullet.mail.gq1.yahoo.com with NNFMP; 07 Jan 2014 00:38:16 -0000

Received: from [208.71.42.206] by tm11.bullet.mail.gq1.yahoo.com with NNFMP; 07 Jan 2014 00:38:15 -0000

Received: from [127.0.0.1] by smtp217.mail.gq1.yahoo.com with NNFMP; 07 Jan 2014 00:38:15 -0000

DKIM-Signature: v=1; a=rsa-sha256; c=relaxed/relaxed; d=yahoo.com; s=s1024; t=1389055095;

bh=qjDaIR33ekFDfCvFhD3e0ogGmZwFQfh/aQeAsUWRCXg=; h=X-Yahoo-Newman-Id:X-Yahoo-Newman-Prope

rty:X-YMail-OSG:X-Yahoo-SMTP:X-Rocket-Received:Date:From:To:Subject:Message-ID:X-mailer:M

ime-Version:Content-Type:Content-Transfer-Encoding; b=D0X7RYukmBiPEPSp3z3xj8+TJHNPoVXcmcA

dIs4YVvj0AxzjlYM1yzmLZkofTIJIfzLi7IxTK3uzHIScNzHEkhbEH+MLWJAtE3es/+yHegV82rwrCbBRxBxVQp1n

T0S6UM3QeT6Ku5kiMU1Iu/4VpuFntUGbUDr8FQiKFR8CzCE=

X-Yahoo-Newman-Id: 869442.3909.bm@smtp217.mail.gq1.yahoo.com

X-Yahoo-Newman-Property: ymail-3

X-YMail-OSG: KJWGExcVM1kCNOJoR63a1qCHfRKWLwmHzdI_3RtUFEsBPw.

UdOQp2hCyRf.XYCBihQEGwuF6KAS6uFaTVVfHMhLFPq2wWMDmQ7TaWIGi1UC

cM9zoQlgbnQgY4vXQ0ZFdkABQ5bwn3O_hYrqUyRbwd4YoWU3cRDQ1FznEW0X

PR..lnv6CB.kKdCLbI_kRcuh1Mvad64F6LdgCnUm2MHzeVUWcYc9uRzib2qI

B2pqVKQLs_mk0bUQh4x8x9qZHtSP4csvpoz4atQc_k8fmUdW_Jd6bhZ2HmTs

ICCfBANBpoI0Kgd8tQgz6u4lBl2hQaKMZ1KnrxekTLCClWrtjH5z6HG9I1qF

KIhKk6ps3BRhzneCNW2lr72rFnTo_Bwa7zhJMNWbKUUMKGjq21Nxl.dThusY

3.k737zKxC9a7U2CurRu1ITp7hDj5h29EpPiEPpiRE2gY7YRy4S4k1bNd67y

UkVPOhxMVMQ9bXUBNY1xJwXj_MGRXCWKMGSKR2HaZ8htfgNSyOrjfEp_qALX

NHVLc8Uxlb8JGbKiggUQQfD6cUN3v0gT3uVunEXjVkCT9.pJBeg--

X-Yahoo-SMTP: AgDHOoGswBDNRCjJlN4DhKGAEmpD7A--

X-Rocket-Received: from rpaezzq (jhontahst@182.34.159.235 with plain [106.10.150.171])

by smtp217.mail.gq1.yahoo.com with SMTP; 07 Jan 2014 00:38:15 +0000 UTC

Date: Tue, 7 Jan 2014 08:38:03 +0800

From: =?utf-8?B?5LiJ6I+x5p2x5Lqs77y177ym77yq6YqA6KGM?= <jhontahst@yahoo.com>

To: <tomo@example.com>

Subject: =?utf-8?B?44CQ5LiJ6I+x5p2x5Lqs77y177ym77yq6YqA6KGM44CR5pys5Lq66KqN6Ki844K144O844OT44K5?=

Message-ID: <20140107083816328774@yahoo.com>

X-mailer: Foxmail 6, 13, 102, 15 [cn]

Mime-Version: 1.0

Content-Type: text/html;

charset="utf-8"

Content-Transfer-Encoding: base64

vVoWe36853466538948476935973925715807

こんにちは—

kTcVVivVoWe732266529076310194556464429735776

呵夺、网脱荚の改客攫鼠が办婶のネットショップサ〖バ〖に稍赖艰评され、

网脱荚の改客攫鼠铣碧祸凤が弹こりました。

お狄屯のアカウントの奥链拉を瘦つために、话嫂澎叠UFJ朵乖システム∽

がアップグレ〖ドされましたが、お狄屯はアカウントが培冯されないように

木ちにご判峡のうえご澄千ください。

笆布のペ〖ジより判峡を鲁けてください。

kTcVVivVoWe9700974277846148942330445967202107

https://entry11.bk.mufg.jp/ibg/dfw/APLIN/loginib/login?_TRANID=AA000_001

〗〗Copyright(C)2014 The Bank of Tokyo-Mitsubishi UFJ,Ltd.All rights reserved〗〗

kTcVVivVoWe16860986447574086139614921099

よくわからない矢机误が涟稿に。

てことで、链矢は、

20140107_ufj.txtにおいてみました。

てことで、こんな炊じ。

なんか、はちゃめちゃになり幌めましたw

フィッシングサイトのサ〖バ〖は、布淡の奶り。

www.bjfbat.com.cn 220.194.44.16

だが、悸轮はそこではなく、布淡の奶り。

$ w3m -dump_head http://www.bjfbat.com.cn/ xxxx/ HTTP/1.1 200 OK Content-Length: 316 Content-Type: text/html Accept-Ranges: bytes ETag: "554de4038bcf1:0" Server: Microsoft-IIS/7.5 X-Powered-By: ASP.NET Connection: close $ w3m -dump_source http://www.bjfbat.com.cn/ xxxx/ <html> <head> <meta http-equiv="Content-Language" content="zh-CN"> <meta HTTP-EQUIV="Content-Type" CONTENT="text/html; charset=gb2312"> <meta http-equiv="refresh" content="0.0;url=http://bk.mufg.jp.eze.cn.com/ xxxx/"> <title></title> </head> <body> </body>

啪流黎ドメインは、bk.mufg.jp.eze.cn.com で、101.55.120.17 となっている。

これも、IPでたたいてみると、

http://bk.mufg.jp.eze.cn.com/ [101.55.120.17]となっており、 ≈FF14脱胳辑诺 × ウィンダスの苗粗たち惹∽のサイトのようで、ここのシリ〖ズがねらわれているようだ。

サ〖バは蹿柜にあるKorea Deta Telecommunicationのようだ。

蹿柜って、30ms镍刨のRTTなので、柜柒とかわらないのね。ふ〖ん。いいなぁ。

(ⅷ) URLなどは、办婶マスクしています

■ [咯] エチオピア塑殴 △澎叠お勉の垮

丝家で烫儡の耽り、てくてくと。

涟搀は、

2012钳12奉24泣なので、腆1钳ぶり。

海搀はビ〖フンカレ〖、20擒。

讳にとってはちょうどの可さです。まだまだ可くてもいけるかな。

カレ〖

いも。ジャガイモはおかわり极统。

セットでこんな炊じ。

お殴の嘲囱。

またいこう。

2014钳01奉08泣(垮) [啦れ]

■ [Security][SPAM] ≈话嫂澎叠UFJ朵乖∽塑客千沮サ〖ビス を叹捐るフィッシング

塑泣もきました。おおいね〖。

ヘッダはこちら

Received: from smtp502.mail.kks.yahoo.co.jp (smtp502.mail.kks.yahoo.co.jp [114.111.99.163])

by mx0.example.jp (Postfix) with SMTP id 19BE87282B1

for <tomo@example.jp>; Thu, 9 Jan 2014 00:47:00 +0900 (JST)

Received: (qmail 65990 invoked by alias); 8 Jan 2014 15:47:00 -0000

DKIM-Signature: v=1; a=rsa-sha256; c=relaxed/relaxed; d=yahoo.co.jp; s=yj20110701;

t=1389196020; bh=yUOrEB46X1nZ5RDkX0cVQQD0BOl5JZhIXnjKYz3+lHI=;

DomainKey-Signature: a=rsa-sha1; q=dns; c=nofws;

s=yj20110701; d=yahoo.co.jp;

Received: from unknown (HELO afbz) (113.237.67.240 with login)

by smtp502.mail.kks.yahoo.co.jp with SMTP; 8 Jan 2014 15:46:59 -0000

X-Apparently-From: <ryou_and_akira@yahoo.co.jp>

X-YMail-OSG: DIoE.t4VM1nsSeD680qgY2FTPt47dRwGkeY8G8xdzVhyB62A36HO8K5NzMUPdKtC8Q_WTzs.bjN

Cf3DXF8BIayytO8qKl_n1eSiL.0VdqJizm3buebEDdFQuS3WTvGU089vTWCedSUgsbFobD6xhn5

1rqL80_8.dteIk3a8qS8er.Og_mGCqUhGgZLWuRp580B.9X7bH7w2X3fiKeTHppGyYqRaBBNz0z

Ru4NiHPCCFhfK8Qu2LVsMe.jASML51B0_5ZBOrvHIyu3gEJJA4x8eoea.EInytWDhLAEEw6bzNJ

oi.MfPEXh4O2JA1T4OHCYXr_ost0T.Bkyo2KpNT5qPBcj8p15wyJUf.oWRmxPUYSYqGTvESOXa3

pPT8.WOqRqqz0ovyLs.qrXIqmOVy00JngFrCJJcbKqJKalzdIEvC2svTFZUq2rI39er5lmRq11u

v7kE.WpSXWs0WOn6SDYKZPTz9dWtMf

Message-ID: <17A178B50A4D5A5C4757B304F732E22D@afbz>

From: 话嫂澎叠UFJ朵乖 <ryou_and_akira@yahoo.co.jp>

To: <tomo.yamada@jcom.home.ne.jp>

Subject: ≈话嫂澎叠UFJ朵乖∽塑客千沮サ〖ビス

Date: Wed, 8 Jan 2014 08:49:06 +0800

MIME-Version: 1.0

Content-Type: text/html;

charset="utf-8"

Content-Transfer-Encoding: base64

X-Priority: 3

X-MSMail-Priority: Normal

X-Mailer: Microsoft Outlook Express 6.00.2900.5512

X-MimeOLE: Produced By Microsoft MimeOLE V6.00.2900.5512

X-URIRBL: No, test=check_uri.pl, version=1.50

海搀は、uft-8できてますし、アカウントをどうやって艰评したのかというのは弥いておいて、yahooの赖惮ル〖トで流慨されたメ〖ルですかね。ヘッダには、spamの流慨荚のIPが淡很があり、 113.237.67.240 で面柜からでした。

ⅷ DKIM-Signature と DomainKey-Signature は臼维貉み

塑矢の柒推は笆布の奶り

こんにちは— 呵夺、网脱荚の改客攫鼠が办婶のネットショップサ〖バ〖に稍赖艰评され、 网脱荚の改客攫鼠铣碧祸凤が弹こりました。 お狄屯のアカウントの奥链拉を瘦つために、≈话嫂澎叠UFJ朵乖システム∽ がアップグレ〖ドされましたが、お狄屯はアカウントが培冯されないように 木ちにご判峡のうえご澄千ください。 笆布のペ〖ジより判峡を鲁けてください。 https://entry11.bk.mufg.jp/ibg/dfw/APLIN/loginib/login?_TRANID=AA000_001 〗〗Copyright(C)2014 The Bank of Tokyo-Mitsubishi UFJ,Ltd.All rights reserved〗〗

リンク黎のドメインは布淡の奶り

mm162.cn 114.80.100.68

URLをクリックしたところ、涟搀票屯啪流されたので、啪流黎は肌の奶り

$ w3m -dump_source http://mm162.cn/ images/ | gunzip - <html> <head> <meta http-equiv="Content-Language" content="zh-CN"> <meta HTTP-EQUIV="Content-Type" CONTENT="text/html; charset=gb2312"> <meta http-equiv="refresh" content="0.0;url=http://bk.mufg.jp.rvr.cn.com/ ibg/dfw/APLIN/loginib/login.htm?_TRANID=AA000_001"> <title></title> </head> <body> </body>

bk.mufg.jp.rvr.cn.com 126.65.132.174

惧淡IPは候泣、

泣淡に今いたエントリ〖で、SoftbankBBに奶鼠したのと票じところ。

ちなみに减挝し、杠狄に息晚をしたというメ〖ルはいただいたが、塑泣附哼まだ、踏滦炳。

■ [咯] ブログの柴の礁まりでカレ〖

2014钳01奉09泣(腾) [啦れ]

■ [咯] 穷驴欧坷ラ〖メン △澎叠糠抖

Diary for 6 day(s)